Microsoft MSHTML 漏洞被利用来传播 MerkSpy 间谍软件工具

Microsoft MSHTML 漏洞被利用来传播 MerkSpy 间谍软件工具

据观察,未知威胁行为者利用 Microsoft MSHTML 中现已修补的安全漏洞来提供名为MerkSpy的监视工具,这是主要针对加拿大、印度、波兰和美国用户的活动的一部分

Fortinet FortiGuard Labs 研究员 Cara Lin在上周发布的一份报告中表示: “MerkSpy 旨在秘密监视用户活动,获取敏感信息并在受感染系统上建立持久性。”

攻击链的起点是一个 Microsoft Word 文档,其中表面上包含软件工程师职位的描述。

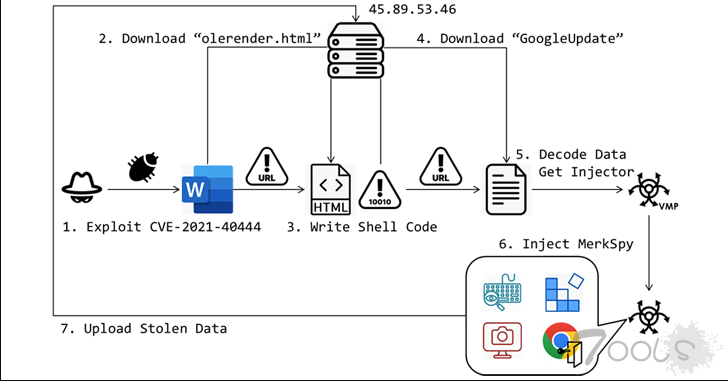

但打开该文件会触发CVE-2021-40444漏洞利用,这是 MSHTML 中的一个高严重性漏洞,可能导致远程代码执行而无需任何用户交互。微软已在 2021 年 9 月发布的补丁星期二更新中解决了该问题。

在这种情况下,它为从远程服务器下载 HTML 文件(“olerender.html”)铺平了道路,然后在检查操作系统版本后启动嵌入式 shellcode 的执行。

林解释说,“Olerender.html”利用“VirtualProtect”修改内存权限,从而允许将解码后的 shellcode 安全地写入内存”。

“随后,‘CreateThread’ 执行注入的 shellcode,为从攻击者的服务器下载和执行下一个负载做好准备。此过程确保恶意代码无缝运行,从而促进进一步的利用。”

该 shellcode 充当一个文件下载器,该文件的标题看似是“GoogleUpdate”,但实际上却包含一个注入器负载,负责逃避安全软件的检测并将 MerkSpy 加载到内存中。

该间谍软件通过更改 Windows 注册表在主机上建立持久性,以便在系统启动时自动启动。它还具有秘密捕获敏感信息、监视用户活动以及将数据泄露到威胁行为者控制的外部服务器的功能。

其中包括屏幕截图、按键、存储在 Google Chrome 中的登录凭据以及来自 MetaMask 浏览器扩展程序的数据。所有这些信息都传输到 URL“45.89.53[.]46/google/update[.]php”。

赛门铁克详细介绍了一项针对美国用户的短信网络钓鱼活动,该活动使用声称来自 Apple 的可疑短信,诱骗用户点击虚假的凭证获取页面(“signin.authen-connexion[.]info/icloud”),以继续使用这些服务。

博通旗下的这家公司表示:“该恶意网站可通过桌面和移动浏览器访问。为了增加一层可信度,他们实施了用户必须完成的 CAPTCHA。此后,用户将被引导至模仿过时 iCloud 登录模板的网页。”

评论0次