新闻资讯

美国的教育科技公司Infinite Campus在遭受了黑客组织ShinyHunters网络攻击之后,导致大量数据泄露

Infinite Campus 的核心定位是:为学校和教育管理部门提供统一的“学生信息系统(SIS)”和数据管理平台。简单说,它做的事情就是帮助学校和学区把学生的各类信息“集中起来、统一管理、按权限共享”,替代过去分散、手工、纸质的管理方式。黑客组织ShinyHunters 宣称入侵 Infinite Campus受到大量媒体

iCloud+隐藏邮件地址可不能乱用:苹果帮助FBI开盒发出威胁的犯罪嫌疑人

苹果在 iCloud 云服务中提供隐藏电子邮件地址功能,该功能可以使用苹果随机生成的邮箱地址来保护用户隐私,让邮件对方无法直接看到用户的真实邮箱地址。正常情况下用户使用该功能保护隐私是没问题的,但如果涉及到潜在的法律问题,那继续使用 iCloud+ 隐藏电子邮件功能就是没用的,因为苹果会协助 FBI

美国网络安全和基础设施安全局 (CISA) 警告:F5 BIG-IP 漏洞已被积极用于攻击

美国网络安全和基础设施安全局 (CISA) 已将影响 F5 BIG-IP 系统的一个新披露的漏洞添加到其已知利用漏洞 (KEV) 目录中,并警告称该漏洞正在被积极用于现实世界的攻击中。该漏洞编号为 CVE-2025-53521 ,于 2026 年 3 月 27 日正式列入漏洞清单,联邦机构的修复期限为 2026 年 3 月 30 日。CVE-2025-535

高危Citrix NetScaler与Gateway漏洞可致远程攻击者泄露敏感信息

Cloud Software Group发布了一份关键安全公告,详细说明了影响客户管理的NetScaler ADC和NetScaler Gateway设备的两个新发现漏洞。这些漏洞编号为CVE-2026-3055和CVE-2026-4368,可能允许远程攻击者泄露敏感信息或导致用户会话混乱。强烈敦促网络管理员和安全团队立即应用最新的安全补丁,以防止潜在的

IDrive for Windows 漏洞可致攻击者提升权限

IDrive Cloud Backup Client for Windows 中发现了一个关键的本地权限提升漏洞。该漏洞被追踪为 CVE-2026-1995,影响 IDrive Cloud Backup Client for Windows,具体涉及 7.0.0.63 及更早版本。FRSecure 的安全研究人员发现,该应用程序目录内的弱权限配置可能导致系统迅速完全受损。若成功利用,该漏

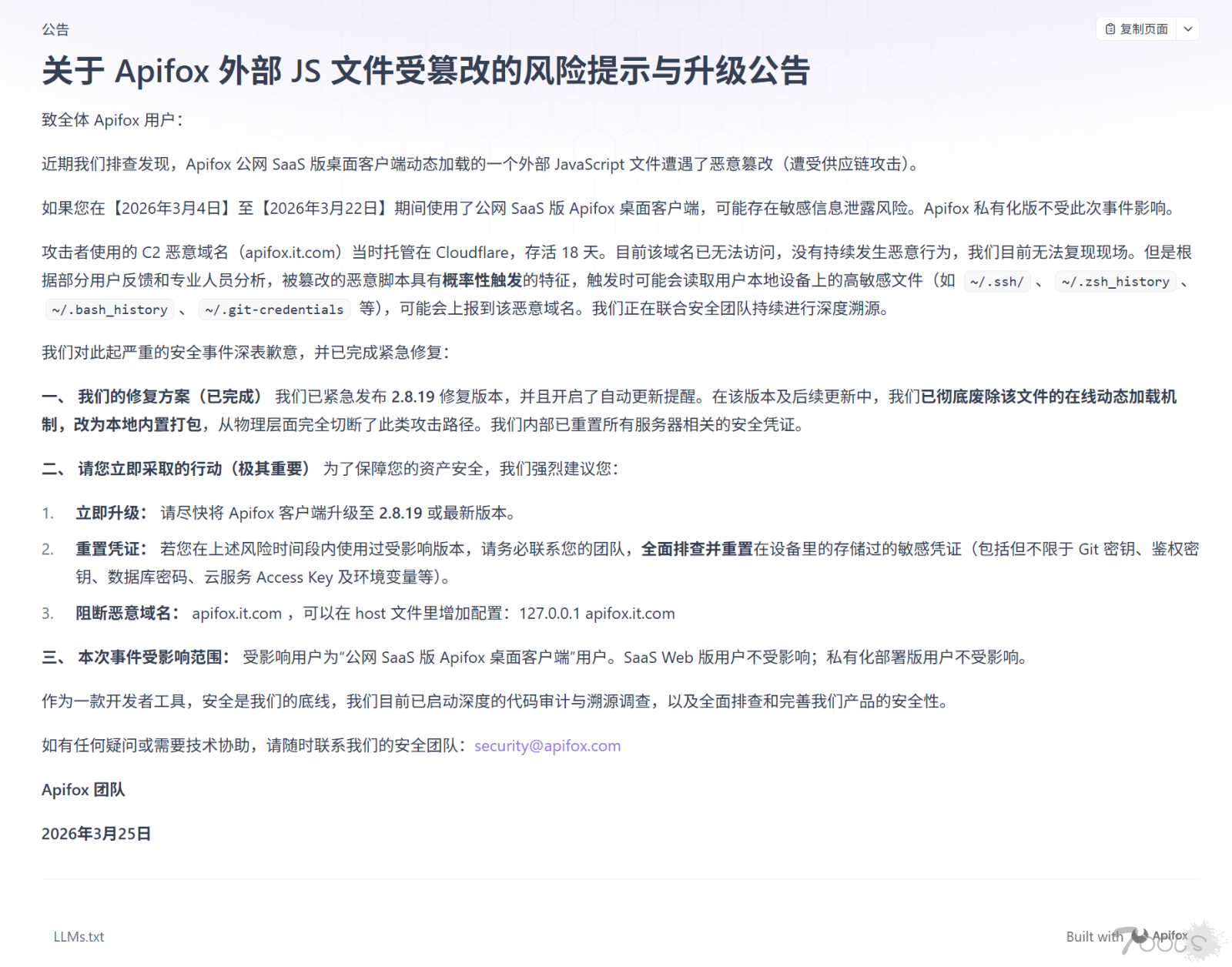

重大安全播报!Apifox遭遇投毒 请使用该平台的开发者立即轮换所有密钥

更新时间:2026-03-26 11:27 更新内容: 点击查看:Apifox发布安全公告承认遭到攻击,开发者/企业应当全面排查并重置敏感凭证安全研究人员日前发现 Apifox 平台遭遇投毒,黑客通过平台安全缺陷向所有开发者投放包含恶意代码的 JS 文件,恶意代码会窃取各类配置信息和敏感数据。如果开发者在 2026 年 3

ShadowPrompt: 访问恶意页面即可劫持Claude Chrome插件

这篇文章由安全研究团队Koi发布,详细披露了 Claude Chrome 扩展程序 中一个名为 "ShadowPrompt" 的严重漏洞。以下是主要内容总结。漏洞概述Anthropic 的 Claude Chrome 扩展拥有超过 300 万用户,它作为浏览器侧边栏的 AI 助手,可以导航页面、读取内容、执行 JavaScript 并代表用户与网站交互。研究

荷兰财政部系统遭黑客入侵,已紧急切断访问权限,已经发布了遭受网络攻击的声明

荷兰财政部周一证实,在上周发现的一次网络攻击中,该部的一些系统遭到了破坏。官员们表示,该部在3月19日接到了第三方关于此次入侵的通知,目前仍在调查此次网络攻击。一项正在进行的调查发现,该事件影响了一些员工。一份官方声明透露:“3月19日周四,财政部的ICT安全检测到政策部门内一些主要流程的

利用虚假屏幕截图诱骗 Web3 支持人员感染多阶段恶意软件

一个名为 APT-Q-27 的威胁组织一直在积极攻击 Web3 客户支持团队,他们在实时聊天窗口中使用虚假屏幕截图链接,悄悄地在受害者的计算机上安装持久后门。该攻击的目标是任何组织中最具人性的部分——负责接听工单的支持人员——而不是利用软件漏洞或网络弱点。该组织也被称为 GoldenEyeDog,至少从 2022

Apifox发布安全公告承认遭到攻击 开发者/企业应当全面排查并重置敏感凭证

昨天夜里蓝点网转发安全研究人员 @橙子酱 发布的分析报告,这篇分析报告详细说明国内知名 API 协作平台 Apifox 遭到的供应链攻击,相关恶意载荷会窃取开发者的各种敏感凭证。问题在于 Apifox 应该在 2026 年 3 月 23 日就发现被攻击并发布新版本修复漏洞,但之后该平台并未发布任何安全公告提醒开发者