文章列表

亲以黑客攻击伊朗加密交易所Nobitex盗取8300万美元并准备发布源码和内部信息

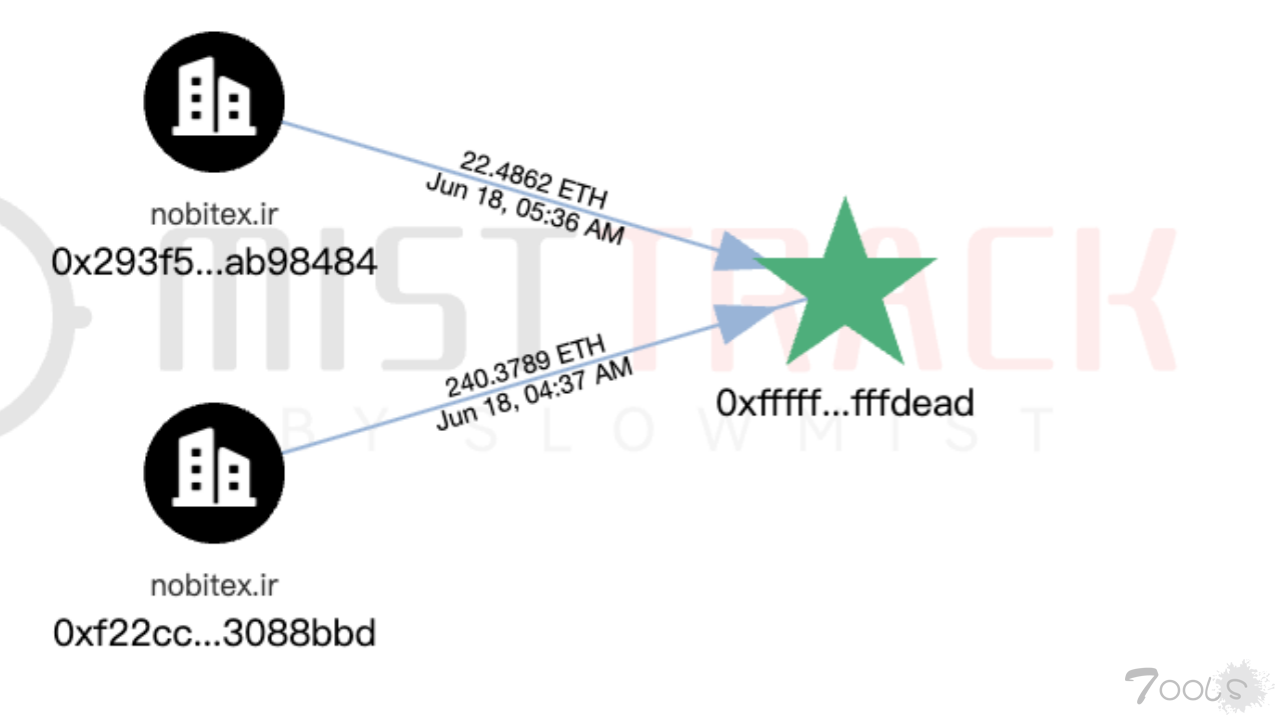

亲以色列黑客组织 Gonjeshke Darande 日前对伊朗加密货币交易所 Nobitex 发起攻击,此次攻击黑客组织至少获得 8300 万美元的资产,而且黑客直接将这些资产转入黑洞地址。所谓黑洞地址指的是不存在的钱包地址或无法取出资金的地址,一旦资金转入黑洞地址就意味着这笔资金永久消失,无论是攻击者还是受害

Linux 系统存在新漏洞,可通过 PAM 和 Udisk 实现跨主流发行版的完全 root 访问权限

Qualys 发现的漏洞如下:CVE-2025-6018 – SUSE 15 可插入身份验证模块 (PAM) 中的 LPE 从非特权模式变为 allow_active 模式CVE-2025-6019 – 通过 udisks 守护进程从 allow_active 到 libblockdev 中的 root 权限执行 LPEQualys 威胁研究部门 (TRU) 高级经理 Saeed Abbasi 表示:“这些现代的‘本地到

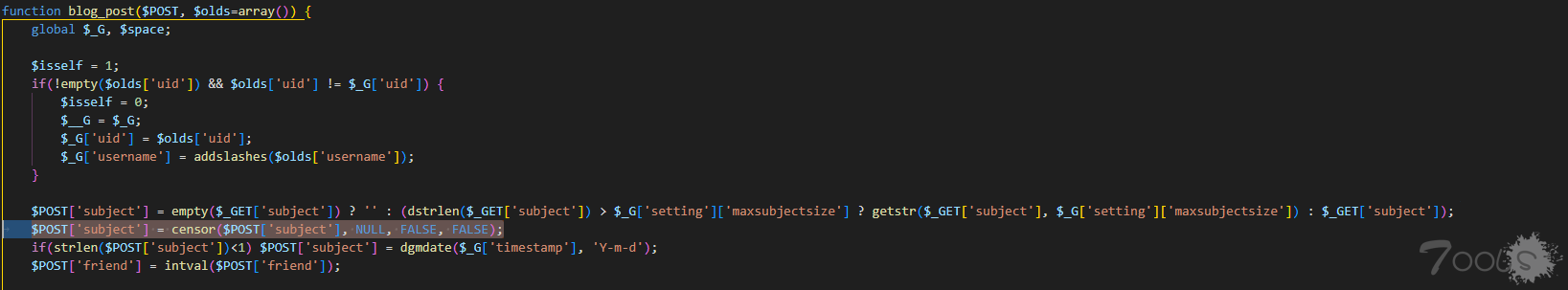

Discuz! 储型跨站脚本(XSS)漏洞

漏洞类型: 存储型XSSDiscuz : 需要启动日志模块 (默认是关闭的)xss触发 : 注册用户Discuz : 测试版本最新Discuz! X3.5 (其他版本没测试工具是通杀)1.代码分析source/include/spacecp/spacecp_blog.phprequire_once libfile('function/blog');if($newblog = blog_post($_POST, $blog)) {if(empty(

捕捉多面钓鱼

网络钓鱼仍然是网络安全领域一个特别顽固的威胁。它之所以持续存在,部分原因是尽管攻击者的目标始终是同一个——用户的登录凭证和其他敏感信息,但他们的攻击手段却从未停止演变和调整。近年来,一种越来越流行的技术是使用动态生成的钓鱼页面。使用专用的钓鱼即服务 (PhaaS) 工具包,攻击者可以即时

苹果悄悄修复被以色列商业间谍软件利用的零日漏洞 漏洞被用于监视两名记者

苹果日前悄悄更新 iOS 18.3.1 安全修复更新日志,透露已经修复 CVE-2025-43200 安全漏洞,该漏洞在苹果修复前已经遭到商业间谍软件的利用,因此被归类为零日漏洞。利用该漏洞的是以色列商业间谍软件 Paragon,目前已知信息是疑似某欧洲国家购买 Paragon 用于对两名记者实施攻击,这两名记者在 4 月底时

零点击 AI 漏洞导致 Microsoft 365 Copilot 数据在无需用户交互的情况下泄露

一种名为 EchoLeak 的新型攻击技术被描述为“零点击”人工智能 (AI) 漏洞,它允许黑客在无需任何用户交互的情况下从 Microsoft 365 Copilot 的上下文中窃取敏感数据。该漏洞被分配了 CVE CVE-2025-32711(CVSS 评分:9.3)。该漏洞无需客户采取任何措施,且 Microsoft 已将其修复。目前尚无证据表明该

Hakrawler:简单、快速的网络爬虫,旨在轻松、快速地发现网络应用程序中的端点和资产

# Hakrawler用于收集 URL 和 JavaScript 文件位置的快速 golang 网络爬虫。这基本上是令人敬畏的 Gocolly 库的简单实现。Github:https://github.com/hakluke/hakrawler## 示例用法单个 URL:```echo https://google.com | hakrawler```多个 URL:```cat urls.txt | hakrawler```每行 stdin 的超时时间

广州王老吉大健康产业有限公司(wljhealth.com) 某小程序存在越权漏洞

广州王老吉大健康产业有限公司(wljhealth.com) 某小程序存在越权漏洞

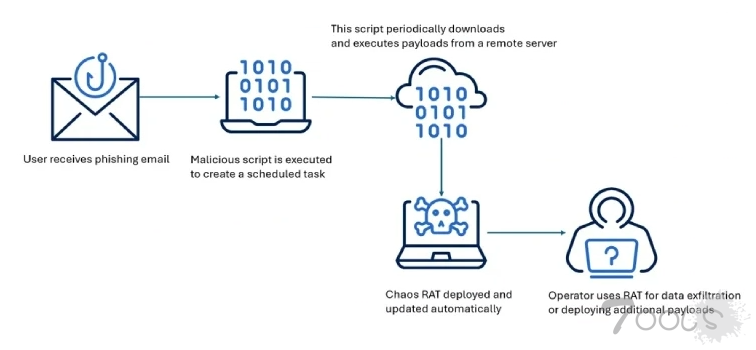

Chaos RAT 恶意软件通过虚假网络工具下载攻击 Windows 和 Linux

威胁猎手正在关注一种名为Chaos RAT的远程访问木马 (RAT) 的新变种,该变种最近被用于针对Windows 和Linux 系统的攻击。根据安克诺斯公司的调查结果,该恶意软件可能是通过诱骗受害者下载适用于 Linux 环境的网络故障排除实用程序来分发的。 安全研究人员Santiago Pontiroli、Gabor Molnar 和Ki

谷歌发布Chrome 137.0.7151.69版紧急安全更新修复CVE-2025-5419漏洞

日前谷歌为 Chrome 浏览器推出紧急安全更新版 137.0.7151.68/69 用来修复已经被黑客利用的零日漏洞 CVE-2025-5419,该漏洞属于 v8 引擎中的越界读写问题。这枚漏洞由谷歌威胁分析小组的 Clement Lecigne 和 Benoît Sevens 在 2025 年 5 月 27 日发现并报告,随后谷歌立即通过推送配置文件的方式临时修