GlassWorm 攻击活动利用 Zig Dropper 感染多个开发者 IDE

网络安全研究人员指出,正在发生的 GlassWorm 攻击活动又出现了新的演变,它采用了一种新的 Zig 投放器,旨在悄悄感染开发人员计算机上的所有集成开发环境 (IDE)。

网络安全研究人员指出,正在发生的 GlassWorm 攻击活动又出现了新的演变,它采用了一种新的 Zig 投放器,旨在悄悄感染开发人员计算机上的所有集成开发环境 (IDE)。

这项技术被发现于一个名为“ specstudio.code-wakatime-activity-tracker ”的 Open VSX 扩展程序中,该扩展程序伪装成 WakaTime——一款用于测量程序员在 IDE 中花费时间的热门工具。目前该扩展程序已无法下载。

“该扩展程序除了 JavaScript 代码外,还附带一个 Zig 编译的本地二进制文件,”Aikido Security 研究员 Ilyas Makari 在本周发表的一篇分析文章中表示 。

“这并非 GlassWorm 首次在扩展程序中使用本地编译代码 。然而,它并非直接使用二进制文件作为有效载荷,而是将其作为一种隐蔽的间接手段,用于已知的 GlassWorm 投放器,该投放器现在可以秘密感染系统上所有其他它能找到的 IDE。”

新发现的微软 Visual Studio Code (VS Code) 扩展程序几乎与 WakaTime 完全相同,唯一的区别在于名为“activate()”的函数。该扩展程序会在 Windows 系统上安装名为“win.node”的二进制文件,而在运行 Apple macOS 的系统上则会安装名为“mac.node”的通用 Mach-O 二进制文件。

这些 Node.js 原生插件是用 Zig 编写的编译共享库,它们直接加载到 Node 的运行时环境中,并在 JavaScript 沙箱之外执行,具有完整的操作系统级访问权限。

加载完成后,该二进制文件的主要目标是查找系统上所有支持 VS Code 扩展的 IDE。这包括 Microsoft VS Code 和 VS Code Insiders,以及 VSCodium、Positron 等衍生版本,还有 Cursor 和 Windsurf 等一些人工智能 (AI) 驱动的编码工具。

然后,该二进制文件会从攻击者控制的 GitHub 帐户下载一个恶意 VS Code 扩展程序 (.VSIX)。该扩展程序名为“floktokbok.autoimport”,它模仿了“ steoates.autoimport ”,后者是一个合法的扩展程序,在官方 Visual Studio Marketplace 上的安装量超过 500 万次。

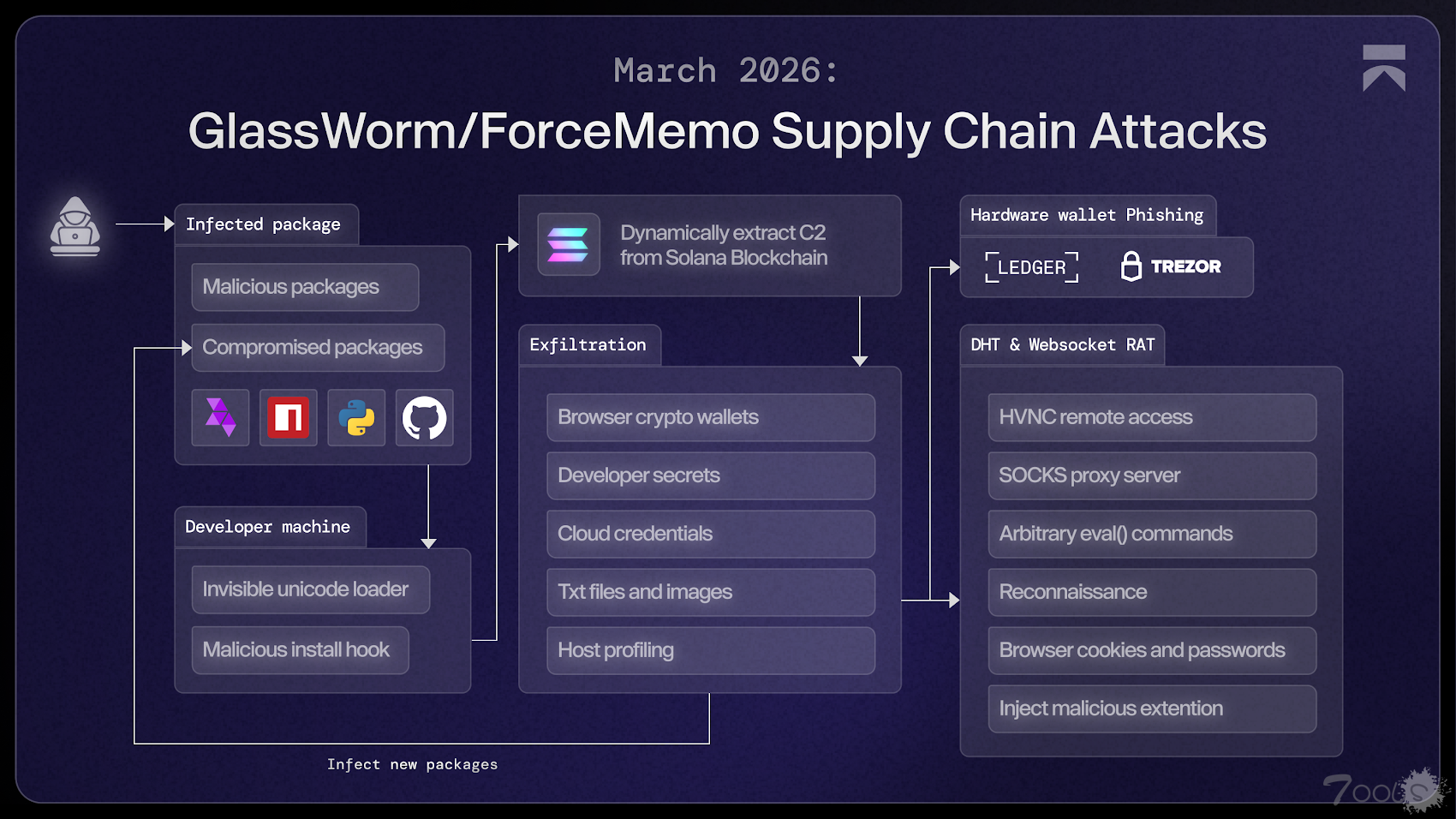

最后一步,下载的 .VSIX 文件会被写入一个临时路径,并使用每个 IDE 的命令行安装程序静默安装到所有 IDE 中。第二阶段的 VS Code 扩展程序充当投放器 ,避免在俄罗斯系统上执行,它与 Solana 区块链通信以获取命令与控制 (C2) 服务器,窃取敏感数据,并安装远程访问木马 (RAT),最终部署一个窃取信息的 Google Chrome 扩展程序。

建议已安装“specstudio.code-wakatime-activity-tracker”或“floktokbok.autoimport”的用户假定密钥已泄露并轮换所有密钥。

评论1次

这个攻击链设计得挺巧妙的,瞄准开发者这条链路确实很值。想想看,一个开发者的机器上能摸到多少东西——GitHub token、云服务的API Key、数据库连接字符串、甚至项目源码本身。搞到一个开发者权限等于开了一扇通往整个基础设施的后门,比直接打服务器高效多了。 Zig写原生插件这招也聪明,现在很多安全工具的检测规则还是针对PE/ELF这些传统二进制格式,Zig编译出来的so/dylib/dll在特征库里覆盖不多,静态扫描容易漏过。而且直接加载进Node运行时,行为上看着就像正常的原生模块,不容易被hook层面的监控抓到。 这帖子最后那句建议轮换密钥是对的,不过作为开发者更实在的做法是:检查一下自己VS Code装了多少来路不明的扩展,尤其是那些改名的(比如换个前缀、换个拼写)、或者是时间戳突然变更的官方扩展。另外VS Code的扩展安装其实有--disable-extension这类参数可以用,公司内网环境可以统一做白名单限制。 这种供应链攻击以后只会更多,工具越方便的地方越容易被当入口。