LexisNexis 数据泄露事件——攻击者声称窃取了 2.04 GB 数据

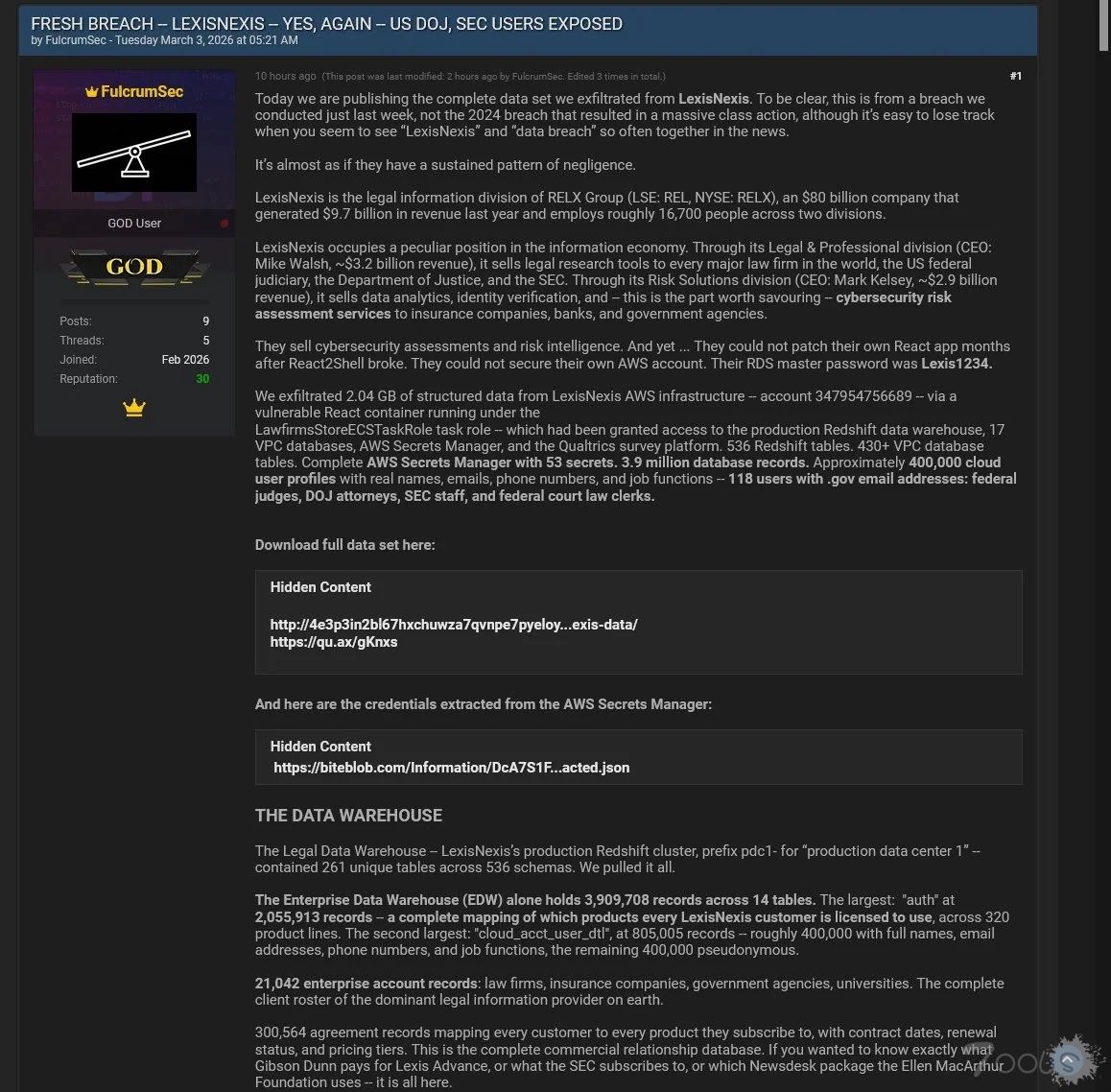

一个名为 FulcrumSec 的威胁行为者公开声称对 RELX 集团旗下法律信息部门 LexisNexis Legal & Professional 的最新数据泄露事件负责,并声称从该公司的 AWS 云基础设施中窃取了 2.04 GB 的结构化数据。

一个名为 FulcrumSec 的威胁行为者公开声称对 RELX 集团旗下法律信息部门 LexisNexis Legal & Professional 的最新数据泄露事件负责,并声称从该公司的 AWS 云基础设施中窃取了 2.04 GB 的结构化数据。

根据 FulcrumSec 于 2026 年 3 月 3 日发布的帖子,攻击者于 2 月 24 日利用未修补的 React 前端应用程序中的React2Shell 漏洞获得了初始访问权限,据报道,该公司几个月来一直没有解决该缺陷。

攻击者利用了被入侵的LawfirmsStoreECSTaskRoleECS 任务容器,该容器已被授予对生产 Redshift 数据仓库、17 个 VPC 数据库、AWS Secrets Manager 和 Qualtrics 调查平台的读取权限。

值得注意的是,该演员批评了该公司的安全状况,指出 RDS 主密码设置为“Lexis1234”,并且一个任务角色拥有对 AWS 账户中所有机密信息的读取权限,包括生产数据库主凭证。

FulcrumSec 声称,在包含真实姓名、电子邮件、电话号码和工作职能的 40 万个云用户配置文件中,有 118 个帐户持有属于联邦法官、联邦法院法律助理、美国司法部律师和美国证券交易委员会工作人员的 .gov 电子邮件地址。

该演员还声称已获得完整的 VPC 基础设施图和包含 53 个明文密钥的完整 AWS Secrets Manager 转储。

FulcrumSec 明确指出,这与 2024 年 12 月的 GitHub 数据泄露事件无关。在 GitHub 数据泄露事件中,未经授权的第三方通过 LexisNexis 的第三方软件开发平台窃取了个人数据,其中包括超过 364,000 人的社会保障号码。

此次事件再次发生,引发了人们对世界上最敏感的法律数据存储库之一的系统性安全漏洞的严重担忧。

评论2次

RELX 集团公司的安全状况 就这样 受到了 FulcrumSec 的批评 ,这个公司 存在bug 和 漏洞 都懒的修复,结果一大帮人的数据全泄露了。

结论

LexisNexis事件核心问题为前端漏洞(React2Shell)+过度授权的AWS任务角色+明文存储敏感密钥的三重叠加,导致攻击面横向扩展。攻击者通过React应用突破边界后,因权限失控可直接访问核心资源,最终泄露用户数据和基础设施拓扑。

分析路径

L1攻击面识别

L2假设与验证

dangerouslySetInnerHTML或组件属性注入点sts:AssumeRole或直接调用secretsmanager:GetSecretValue拉取密钥L3边界/异常场景

Resource: "*"的宽松配置L4防御反推与修复

secretsmanager:GetSecretValue高频调用验证步骤

nuclei扫描React应用是否存在react-rce模板匹配的漏洞new Function()或eval()调用修复建议

Resource: "*"策略)