网络钓鱼新手法:滥用 .arpa 顶级域与 IPv6 隧道以规避安全检测

Infoblox 威胁情报团队的网络安全研究人员发现了一种高度复杂的网络钓鱼攻击活动,该活动利用互联网的基础架构来突破企业的安全控制。 在这种新型规避策略中,攻击者将 .arpa 顶级域武器化,并利用 IPv6 隧道来托管恶意网络钓鱼内容。

Infoblox 威胁情报团队的网络安全研究人员发现了一种高度复杂的网络钓鱼攻击活动,该活动利用互联网的基础架构来突破企业的安全控制。

在这种新型规避策略中,攻击者将 .arpa 顶级域武器化,并利用 IPv6 隧道来托管恶意网络钓鱼内容。

此种手法能有效绕过传统的域名信誉检查,给网络防御体系带来了一项独特且新兴的挑战。

与面向大众消费者的 .com 或 .net 等顶级域不同,.arpa 域被专门保留用于互联网内部基础设施。其主要功能是反向 DNS 解析,即将 IP 地址映射回域名。从设计之初,它就从未被用于托管面向公众的网站或网页内容。

然而,攻击者已发现某些服务商的 DNS 记录管理系统中存在的关键盲点。

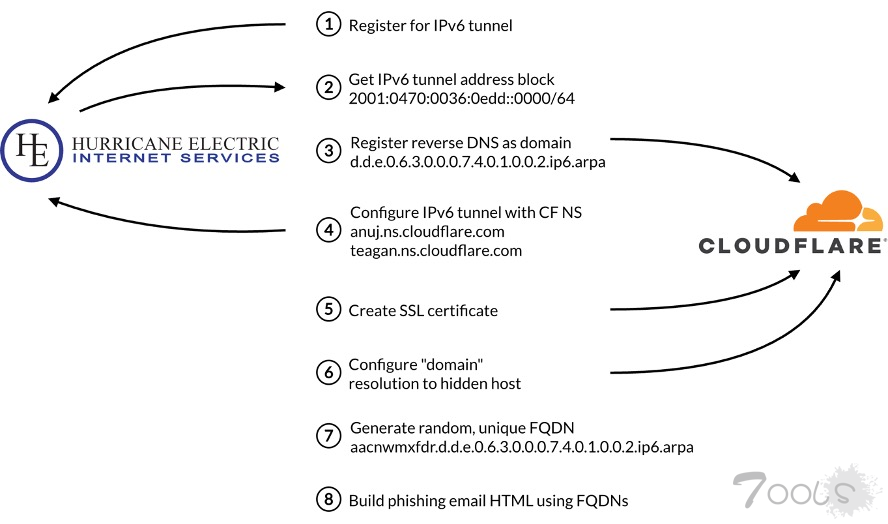

通过利用免费的 IPv6 隧道服务,攻击者能够获得对特定 IPv6 地址段的管理控制权。他们并未按预期创建反向 DNS 指针记录,而是为这些 .arpa 子域生成了标准的 A 记录。这就创建出了一些伪装成核心基础设施地址的完全限定域名,而安全工具通常会默认信任这些地址且极少进行审查。

攻击链与被劫持的 CNAME 记录

据 Infoblox 观察,该攻击序列通常始于伪装成知名消费品牌的恶意垃圾邮件。

这些邮件包含一个带有超链接的图片,宣称提供免费奖品或错误地声称订阅服务已中断。当受害者点击图片时,会被重定向至一个复杂的流量分发系统。

该 TDS 系统会对用户的流量进行指纹识别,专门筛选使用住宅 IP 地址的移动设备,最终才投递恶意载荷。

除了滥用 .arpa 域,该攻击活动还严重依赖悬空 CNAME 劫持技术。攻击者已成功入侵属于知名政府机构、媒体组织和大学的被遗弃的子域。

通过注册这些悬空 CNAME 记录仍指向的已过期域名,攻击者得以无缝劫持这些高可信实体的数字声誉,为其恶意流量披上合法外衣。

Infoblox 威胁情报副总裁 Renée Burton 博士指出,将 .arpa 命名空间武器化,实质上相当于将互联网的核心基础设施转变为了网络钓鱼的投递机制。

由于反向 DNS 域拥有天然干净的信誉且缺乏传统的注册数据,那些依赖 URL 结构和黑名单的常规安全工具根本无法检测到此类攻击。

各组织必须开始将核心 DNS 基础设施视为一个潜在的攻击面,并部署专门的过滤机制,以监控 .arpa 命名空间中不寻常的记录添加行为。

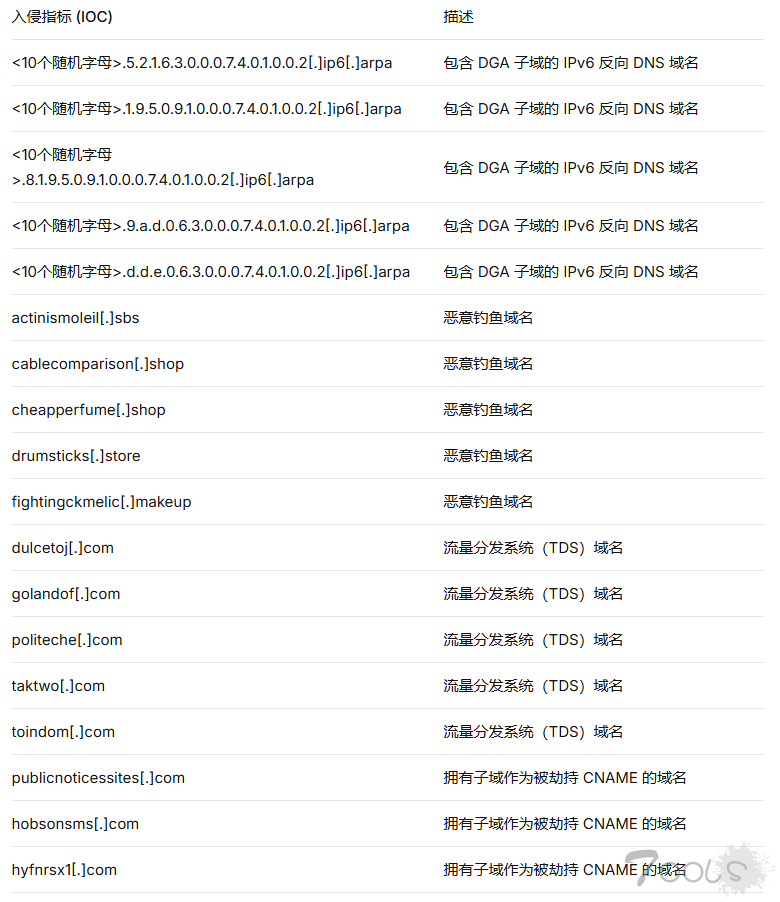

入侵指标 (IOC)

各组织必须开始将核心 DNS 基础设施视为一个潜在的攻击面,并部署专门的过滤机制,以监控 .arpa 命名空间中不寻常的记录添加行为。

在这种新型规避策略中,攻击者将 .arpa 顶级域武器化,并利用 IPv6 隧道来托管恶意网络钓鱼内容。

此种手法能有效绕过传统的域名信誉检查,给网络防御体系带来了一项独特且新兴的挑战。

与面向大众消费者的 .com 或 .net 等顶级域不同,.arpa 域被专门保留用于互联网内部基础设施。其主要功能是反向 DNS 解析,即将 IP 地址映射回域名。从设计之初,它就从未被用于托管面向公众的网站或网页内容。

然而,攻击者已发现某些服务商的 DNS 记录管理系统中存在的关键盲点。

通过利用免费的 IPv6 隧道服务,攻击者能够获得对特定 IPv6 地址段的管理控制权。他们并未按预期创建反向 DNS 指针记录,而是为这些 .arpa 子域生成了标准的 A 记录。这就创建出了一些伪装成核心基础设施地址的完全限定域名,而安全工具通常会默认信任这些地址且极少进行审查。

攻击链与被劫持的 CNAME 记录

据 Infoblox 观察,该攻击序列通常始于伪装成知名消费品牌的恶意垃圾邮件。

这些邮件包含一个带有超链接的图片,宣称提供免费奖品或错误地声称订阅服务已中断。当受害者点击图片时,会被重定向至一个复杂的流量分发系统。

该 TDS 系统会对用户的流量进行指纹识别,专门筛选使用住宅 IP 地址的移动设备,最终才投递恶意载荷。

除了滥用 .arpa 域,该攻击活动还严重依赖悬空 CNAME 劫持技术。攻击者已成功入侵属于知名政府机构、媒体组织和大学的被遗弃的子域。

通过注册这些悬空 CNAME 记录仍指向的已过期域名,攻击者得以无缝劫持这些高可信实体的数字声誉,为其恶意流量披上合法外衣。

Infoblox 威胁情报副总裁 Renée Burton 博士指出,将 .arpa 命名空间武器化,实质上相当于将互联网的核心基础设施转变为了网络钓鱼的投递机制。

由于反向 DNS 域拥有天然干净的信誉且缺乏传统的注册数据,那些依赖 URL 结构和黑名单的常规安全工具根本无法检测到此类攻击。

各组织必须开始将核心 DNS 基础设施视为一个潜在的攻击面,并部署专门的过滤机制,以监控 .arpa 命名空间中不寻常的记录添加行为。

入侵指标 (IOC)

各组织必须开始将核心 DNS 基础设施视为一个潜在的攻击面,并部署专门的过滤机制,以监控 .arpa 命名空间中不寻常的记录添加行为。

评论4次

从阅读今年的新闻开始,我发现域名 和 IPv6地址 组合起来,形成网络安全事件的次数 开始 增多了啊

ipv6和ipv4有什么区别?

从阅读今年的新闻开始,我发现域名 和 IPv6地址 组合起来,形成网络安全事件的次数 开始 增多了啊

确实啊,挺神奇的,企业对域名 IPv6 防御还不够

从阅读今年的新闻开始,我发现域名 和 IPv6地址 组合起来,形成网络安全事件的次数 开始 增多了啊

结论

攻击方通过滥用

.arpa顶级域的基础设施特性(反向DNS解析)与IPv6隧道的隐蔽性,突破传统域名信誉检查和流量过滤机制。核心漏洞在于:分析路径(T00ls方法论)

L1 攻击面识别

.arpa子域(如xxx.in-addr.arpa)或IPv6隧道绑定的恶意DNS记录;.arpa子域的A记录,解析后通过IPv6隧道反向代理到真实钓鱼页面;L2 假设与验证

192.168.1.1.in-addr.arpa被设置为可访问网页)。dig或dnswalk扫描组织关联的IP地址对应的.arpa域,检查是否存在异常记录:Host头为.arpa的HTTP请求,分析重定向路径:L3 边界/异常场景

.arpa域添加恶意A记录,验证是否能绕过企业DNS过滤规则;oldservice.gov.arpa)是否存在悬空CNAME指向攻击者控制的域名。L4 防御反推与修复

.arpa域的“基础设施白名单”特性,传统基于域名黑名单或信誉评分的WAF/邮件网关无法检测。dnstap或BIND日志分析),监控.arpa域的非预期记录类型(如A/CNAME);.arpa域的HTTP/HTTPS流量(该域仅用于DNS解析,无需承载Web服务)。2001:0::/32隧道地址)。.arpa链接的邮件执行沙箱化渲染,检测动态重定向与指纹识别行为;teredop.exe或自定义隧道工具)。关键结论

该攻击的核心在于“合法基础设施的武器化”,需从DNS权威解析、IPv6隧道策略及域名信任链三方面重构防御体xi。验证重点在于DNS记录异常与IPv6流量行为,修复需结合策略禁用与主动监控。