新型300美元安卓RAT面世:具备自动化权限绕过与隐蔽远程控制功能

移动安全领域近期发现一款名为 Oblivion 的新型安卓远控木马,引发业界高度警惕。 该恶意软件以每月仅 300美元 的价格在公开黑客论坛上兜售,其设计目标是在受害者毫无察觉的情况下,悄然接管安卓设备。

移动安全领域近期发现一款名为 Oblivion 的新型安卓远控木马,引发业界高度警惕。

该恶意软件以每月仅 300美元 的价格在公开黑客论坛上兜售,其设计目标是在受害者毫无察觉的情况下,悄然接管安卓设备。

Oblivion 与地下市场中其他远控木马的核心区别在于,它将多种高危攻击能力集成于一个易于部署的软件包中。

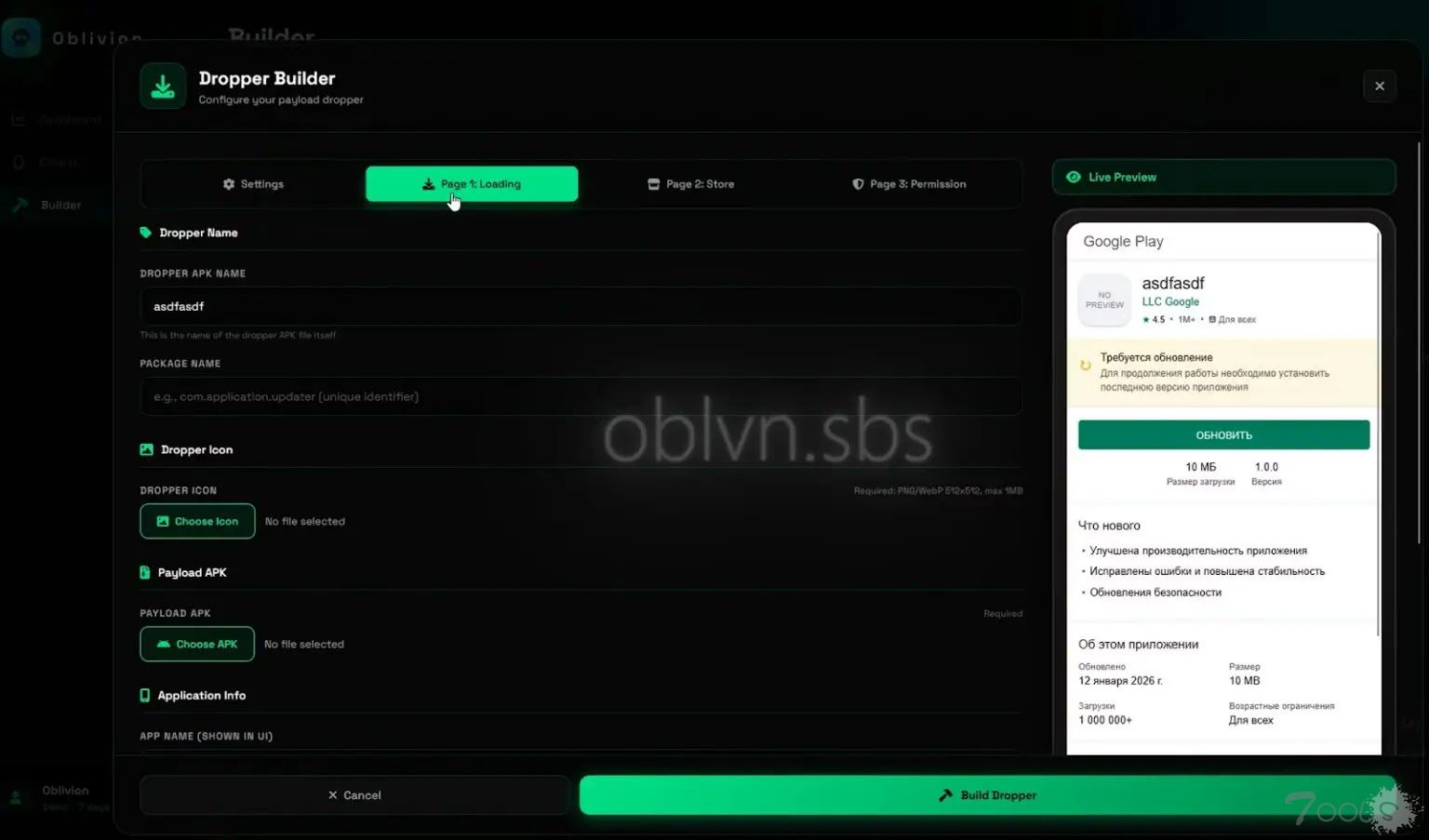

该木马覆盖安卓 8 至 16 版本,几乎影响所有当前在用的安卓设备。攻击者无需掌握高级编码技能——该工具配备了一个图形化构建器,可从制作虚假应用直至将其部署到受害者设备,实现全流程自动化。

Certo 分析师在审查了一个公开黑客论坛上的详细卖家帖子和视频演示后,识别出这一威胁。分析人员确认,该恶意软件据称在公开发布前已在真实环境中测试了四个多月,且在此期间未触发任何行为检测警报。这种级别的发布前准备在地下工具中极为罕见,标志着一种更为刻意、成熟的开发模式。

该木马采用订阅制销售模式,价格从单月300美元到终身访问权限2200美元不等。买家无法获取源代码,控制权牢牢掌握在卖家手中。

功能特性

一旦 Oblivion 植入设备,攻击者即可实现以下操作:

拦截包含双因素认证码的短信

读取来自银行应用的消息推送通知

记录每一次键盘输入

管理设备文件

远程启动或卸载应用

利用窃取的 PIN 码自动解锁手机

这种级别的访问权限使攻击者几乎能完全控制受感染的设备。

隐蔽远程控制技术

Oblivion 在技术上最显著的特征是其 HVNC 功能——一种完全在受害者视野之外运行的隐藏式远程会话。

标准的 VNC 技术可让攻击者远程查看和控制设备,但 HVNC 将这一会话完全隐藏,在受害者屏幕上不留任何可见痕迹。当受害者屏幕上显示着看似真实的“系统更新中……”动画时,攻击者实际上正在其后运行的隐藏环境中对设备进行全交互式控制。

左侧显示的是虚假覆盖层,右侧则是攻击者正在活跃劫持的会话。

该覆盖层完全可自定义,能够伪装成 HyperOS 系统更新、杀毒软件扫描或任何不会引起用户怀疑的常规加载画面。

将恶意软件植入设备依赖于一个投递器生成器,该工具会伪造一个 Google Play 更新提示。攻击者可借此自定义虚假应用的名称、图标及投递界面,以增强欺骗性。

受害者会看到一个“需要更新”的提示,并被一步步引导至开启“允许安装未知来源应用”的选项——这是一种社会工程学伎俩,因其流程看起来完全常规化而极易得手。

一旦安装完成,Oblivion 能在无需受害者任何操作的情况下,自动绕过安卓的无障碍服务权限。

此功能在各大主流安卓定制界面中均有效,包括 Samsung One UI、Xiaomi MIUI/HyperOS、OPPO ColorOS、Honor MagicOS 及 OnePlus OxygenOS。

谷歌多年来一直在各安卓版本中持续收紧无障碍服务的权限限制,因此,一款能在安卓16上突破这些防护机制的工具,堪称真正重大的技术突破。

Oblivion 还包含一个屏幕阅读器模式,能够绕过银行应用和加密货币钱包用于阻止屏幕捕获的黑屏保护机制——这直接攻破了金融应用程序中最受信赖的安全防线之一。

为降低感染风险,用户应遵循以下建议:

应用安装:只通过官方 Google Play 商店直接安装应用,杜绝从任何外部来源侧载APK文件。

警惕弹窗:对任何要求从 Play 商店外部安装更新的意外弹窗立即产生怀疑,因为合法的安卓更新绝不会通过这种方式推送。

定期检查:养成定期检查 “设置 > 无障碍” 的习惯,移除不熟悉应用的权限。

应急处理:若在安装外部应用后,设备意外卡在加载或系统更新画面,最安全的做法是立即关机并运行安全扫描。

评论1次

结论

Oblivion的攻击面集中在社会工程诱导安装+xi统级权限滥用,核心威胁链为:

分析路径(L1-L4框架)

L1攻击面识别

android.permission.SYSTEM_ALERT_WINDOW(覆盖层弹窗)android.permission.BIND_ACCESSIBILITY_SERVICE(无障碍服务滥用)READ_SMS/INSTALL_PACKAGES(需检查AndroidManifest及动态请求行为)L2假设与验证

假设1:恶意APK通过反射调用无障碍服务API绕过用户交互授权 → 验证:Hook

AccessibilityService#onServiceConnected,检测是否在静默环境下触发绑定(需设备root或Hook工具如Frida)假设2:HVNC通过低内存进程隐藏会话窗口 → 验证:抓取xi统窗口层级(

dumpsys window),对比正常状态与HVNC激活时的SurfaceFlinger渲染树差异假设3:屏幕阅读器模式通过模拟TalkBack服务绕过黑屏保护 → 验证:检查

settings.xml中accessibility_enabled/screen_reader_enabled状态的动态篡改L3边界/异常场景

getWindow().addFlags(WindowManager.LayoutParams.FLAG_SECURE)调用是否被Hook绕过L4防御反推与修复

源端防御:

Install unknown apps白名单策略(企业级设备可配置)WindowManagerGlobal.addView拦截伪造xi统级窗口Sink点加固:

无障碍服务监控:

对非官方服务(如未签名或签名异常)触发告警

HVNC检测: 通过

/proc/<pid>/oats检测异常VNC服务进程(如hvncserver),结合流量特征(TCP 5900端口非正常连接)金融应用防护: 在

Activity#onResume中增加AccessibilityManager状态校验,强制触发黑屏保护当检测到非预期服务激活验证步骤清单

动态分析:

frida -U -f <包名> --no-pauseHookAccessibilityNodeInfo相关API,捕获节点信息窃取行为/data/system/accessibility.xml文件的读写操作逆向分析:

HVNC关键字、Base64编码的配置信息及C2通信逻辑ReflectiveClassLoader动态加载恶意DEX以绕过签名检测场景复现:

Settings.Secure.INSTALL_NON_MARKET_APPS写入到服务绑定的完整调用链修复建议

厂商层面:

SYSTEM_ALERT_WINDOW权限请求用户防御:

Verify apps over USB选项(防止ADB调试被滥用)adb shell cmd overlay list定期检查异常xi统覆盖层检测规则:

若需进一步逆向样本或验证设备异常状态,需提供APK哈xi值或设备日志(

logcat -d > dump.log)。