文章列表

CC/CloudCone开启2025年“黑五”促销:VPS价格$10.59/年起,循环折扣续费同价

CloudCone是来自美国的一家极具性价比的互联网主机托管服务商,它不仅提供便宜好用的VPS主机托管服务,同时还提供邮箱主机、独立主机服务、CDN加速服务等等。CloudCone在更换了老板后品质依然优秀,目前测试而言其VPS产品及售后服务并没有下滑。CloudCone家的VPS确实性价比非常高,且支持支付宝,方便

无印良品因供应商(日本雅虎旗下)遭受勒索攻击导致物流中断 被迫关闭门店

日本零售业巨头无印良品 (MUJI) 因其物流配送合作伙伴 ASKUL 遭受勒索攻击后导致物流中断,随后无印良品被迫关闭门店开始调查到底有多少系统、库存、物流系统受到影响。ASKUL 是日本雅虎旗下的大型 B2B 和 B2C 办公用品和物流电子商务公司,该公司在日本当地时间上周日遭到勒索软件攻击,其系统被感染

朝鲜黑客正积极利用npm、GitHub和Vercel传播OtterCookie恶意软件

这一复杂的多阶段作展示了威胁行为者如何调整其工具以针对现代JavaScript和Web3开发流程。自2025年10月10日以来,研究人员发现了至少197个新的恶意NPM包,旨在诱使开发者安装被攻破的代码,仅这一波又记录了超过31,000次额外下载。攻击链通过精心协调的供应链方法运作。威胁行为者在GitHub上创建虚假开

1位化名为ByteToBreach 的黑客 正在积极出售并泄露来自全球多个国家航空公司、银行、大学和政府机构的敏感数据

目标遍及全球多个国家,包括乌克兰、哈萨克斯坦、塞浦路斯、波兰、智利、乌兹别克斯坦和美国。泄露的数据集包括航空公司乘客名单、银行员工记录、医疗数据库以及政府相关文件。受影响的组织已证实了多起泄露事件或包含可验证的技术伪证,证实了这些说法的真实性。KELA安全研究人员通过广泛调查发现并追

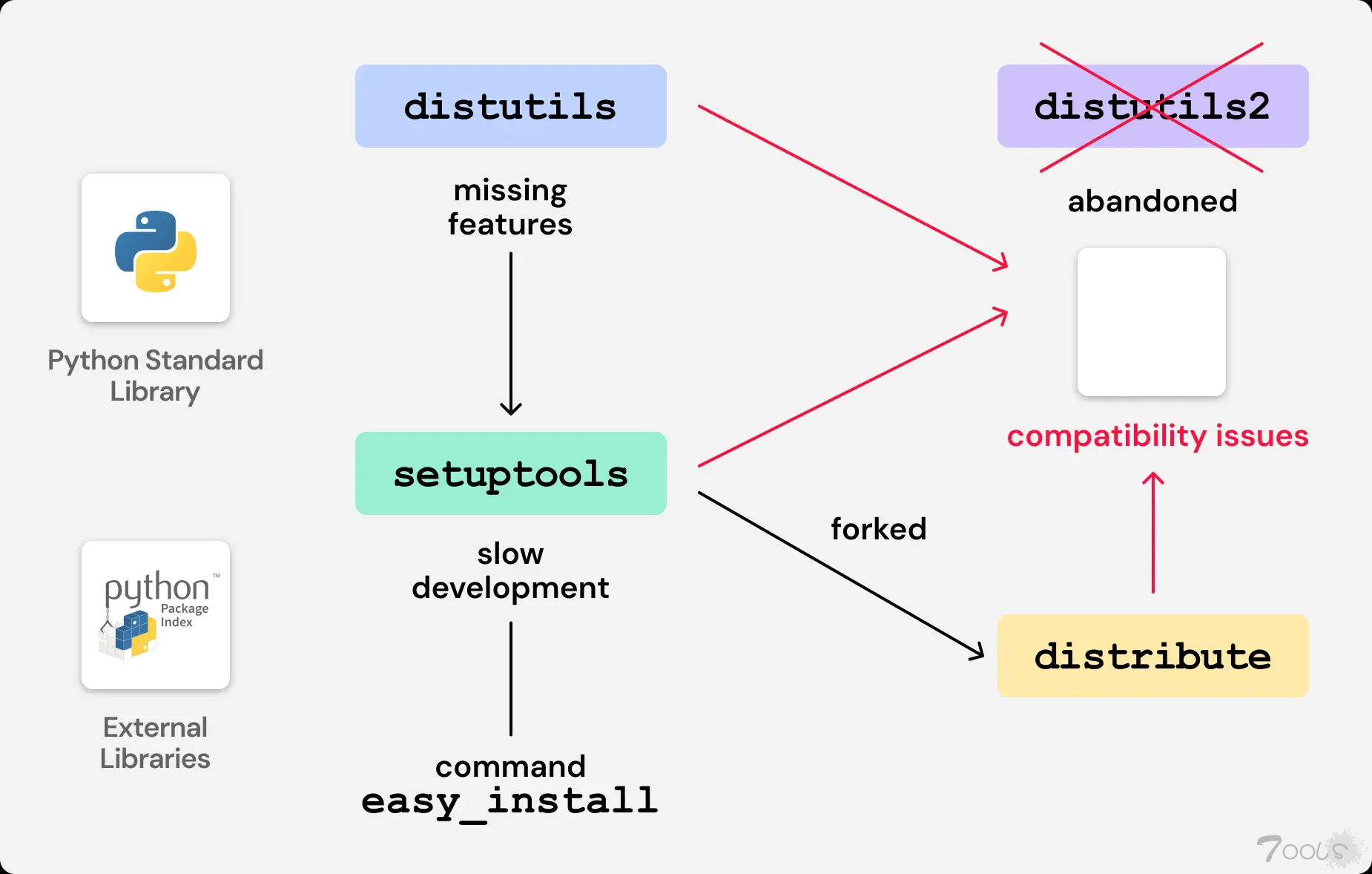

攻击者可通过旧版Python 包中的漏洞代码入侵攻Python 包索引

遗留代码中隐藏的漏洞往往会给现代开发环境带来不易察觉的风险。最近在 Python 生态系统中出现了一个这样的问题,与 zc.buildout 工具关联的过时引导脚本使用户容易受到域名劫持攻击。这些脚本旨在自动安装软件包依赖项,其中包含对外部域的硬编码引用,而这些外部域已不再受原始维护者的控制。问题的

T00ls 专属表情包第三弹启动!这一次,由你来注入灵魂!🌹🌹🌹

各位 T00ls 的兄弟们:「土司黑客」系列表情包,已经发布 1 版和 2版。>https://www.t00ls.com/viewthread.php?tid=74465现在,**「土司黑客3」**制作正式提上日程! 这一次,我们不设门槛,不搞虚的。 虽然没有金币奖励,但我们想做一件更有意义的事——做一套真正属于我们所有人的表情包。我们邀请你

韩国主要游戏公司之Netmarble被网络攻击之后 发生大量个人信息泄露

Netmarble在其网站上发布的道歉声明中表示,怀疑使用Netmarble PC游戏网站的客户姓名、出生日期及加密密码信息被泄露。还包括2015年前关联电脑室所有者的信息,以及部分前任和现任员工的信息。Netmarble表示:“没有居民登记号码或敏感信息等独特身份信息泄露”,并且“被一起泄露的密码都加密了,单独

VSCode Marketplace 上的恶意 Prettier 扩展程序会传播 Anivia Stealer 恶意软件

一场危险的恶意软件攻击活动通过 Visual Studio Code Marketplace 上的虚假扩展程序,以数千名开发人员为目标。2025年11月21日,安全研究人员发现了一个名为“prettier-vscode-plus”的恶意扩展程序,该程序通过模仿合法的 Prettier 代码格式化程序来诱骗开发人员安装它。该扩展程序利用品牌知名度,瞄

有匿名黑客正在劫持美国的无线电传输设备,以广播虚假的紧急信息和猥亵语言

根据路透社公开对外报道,目前美国的无线电传输设备正在被无法溯源的匿名黑客劫持,大量广播虚假的紧急信息和猥亵语言。FCC表示,最近发生了“针对多家广播机构的一系列网络入侵”,导致美国紧急警报系统的“注意信号”被发布。该信号是一种引人注目的声音,旨在预示与龙卷风、飓风、地震及其他紧急情

SitusAMC黑客攻击事件影响多家美国大型银行

总部位于纽约的 SitusAMC 公司在周六发布的一份通知中表示,该事件发生在 11 月 12 日,导致一名威胁行为者从该公司的系统中获取了某些信息。该公司表示:“与我们某些客户和SitusAMC之间的关系相关的企业数据,例如会计记录和法律协议,受到了影响。与我们部分客户的客户相关的某些数据也可能受到了影