杀毒软件 eScan 更新服务器遭入侵,它遭受到了1次高危供应链网络攻击

eScan表示,受影响的基础设施已被隔离和重建,认证证书已被轮换,并且已向受影响的客户提供补救措施。攻击者利用该渠道向部分客户推送了包含恶意代码的“安全更新”。安全公司Morphisec单独发布了一份技术报告,分析了在客户终端上观察到的恶意活动,并将其与同期eScan更新基础设施提供的更新相关联。Morphisec表示,它在20 ...

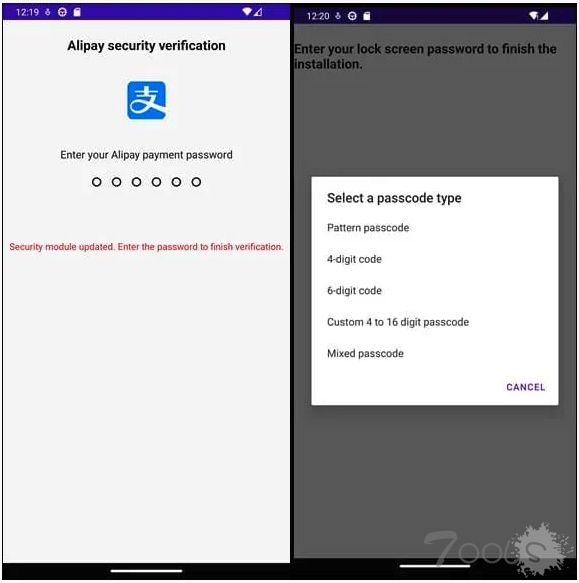

Hugging Face 被滥用,传播了数千种安卓恶意软件变种

一种新的 Android 恶意软件活动正在利用 Hugging Face 平台作为存储库,其中包含数千种 APK 有效载荷的变体,这些有效载荷会收集常用金融和支付服务的凭据。Hugging Face 是一个流行的平台,用于托管和分发人工智能 (AI)、自然语言处理 (NLP) 和机器学习 (ML) 模型、数据集和应用程序。它被认为是一个值得信赖的平台,不太 ...

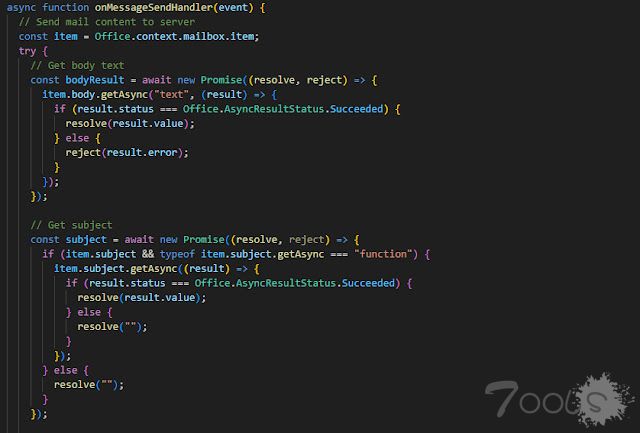

微软365 Outlook加载项被恶意利用,可在不留痕迹的情况下窃取敏感电子邮件数据

微软 365 生态系统中存在一个重大的架构盲点,使得威胁行为者能够在不留下任何取证痕迹的情况下窃取敏感的电子邮件数据。这种攻击技术被称为“Exfil Out&Look”,它利用 Outlook 加载项框架来隐蔽地拦截对外通信。与依赖软件漏洞的传统攻击方法不同,该技术滥用 Outlook Web Access (OWA) 中的合法功能来绕过统一审计日志, ...

升级升级升级!WinRAR的路径遍历漏洞持续遭到黑客利用 用户应确保使用最新版

网络安全公司 ESET 在 2025 年 8 月报告知名压缩管理器 WinRAR 存在路径遍历漏洞,借助该漏洞黑客可以初始化访问并投放各种恶意负载,该漏洞编号 CVE-2025-8088。得益于 ESET 负责任地提前通报,WinRAR 已经在 2025 年 7 月 30 日发布的 v7.13 版中修复这个漏洞,所以用户如果使用的是 v7.13 及后续版本则不受漏洞影响。然 ...

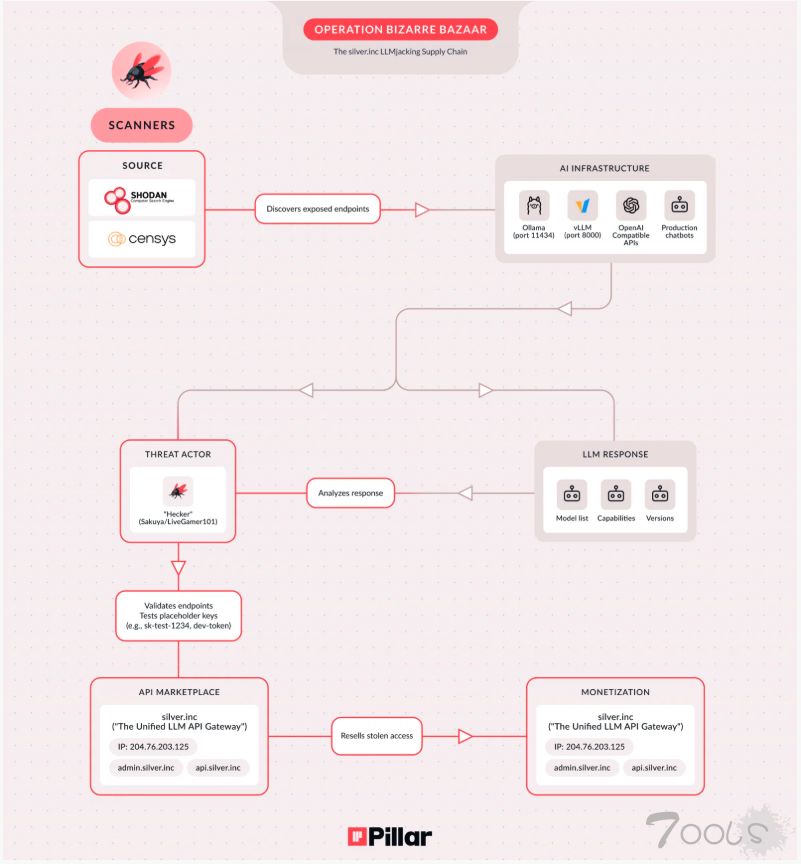

黑客在“奇异集市”行动中劫持了暴露的LLM端点

恶意攻击活动正积极针对暴露的 LLM(大型语言模型)服务端点,以非法访问 AI 基础设施牟利。在 40 天的时间里,Pillar Security 的研究人员在其蜜罐上记录了超过 35,000 次攻击会话,从而发现了一个大规模的网络犯罪行动,该行动通过访问暴露的或身份验证不足的 AI 端点来牟利和牟利。他们将此次攻击活动称为“奇异集市”, ...

Gemini MCP 工具零日漏洞允许远程攻击者执行任意代码

Gemini MCP 工具中存在一个严重的零日漏洞,该漏洞使用户在没有任何身份验证的情况下容易受到远程代码执行 ( RCE ) 攻击。该漏洞被追踪为 ZDI‑26‑021 / ZDI‑CAN‑27783,并被分配了 CVE‑2026‑0755,其 CVSS v3.1 最高得分为 9.8,这反映了该漏洞易于利用且影响严重。根据趋势科技零日漏洞计划 (ZDI) 的一份新公告,该 ...

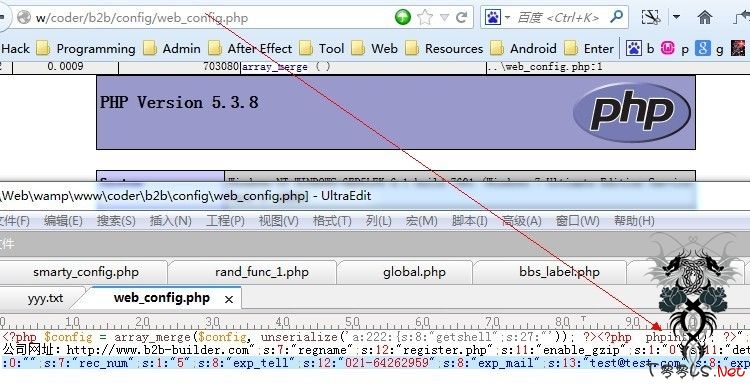

[我爱t00ls] B2BBuilder GetShell

来凑个热闹 漏洞最新版已修复[b]重装绕过[/b]系统安装时 虽然install/index.php 有重装lock验证,但重装代码在 install.php 中 可以直接绕过验证,又结合下面的查询config表 直接写入文件 可以远程getshell [b]getshell [/b]第一步: 公网mysql中新建一个 web_config 表 [code="sql"]CREATE TABLE `hy_web_config` ( `id` int(5) unsigned NOT NULL auto_increment COMMENT \'主键ID\' ...

360(360.cn) 某分站存储型XSS跨站漏洞

根据《中华人民共和国网络安全法》,本站漏洞永不公开,若厂商想了解详情请咨询admin@t00ls.net!

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。

Copyright © 2008 - 2026 T00ls All Rights Reserved.